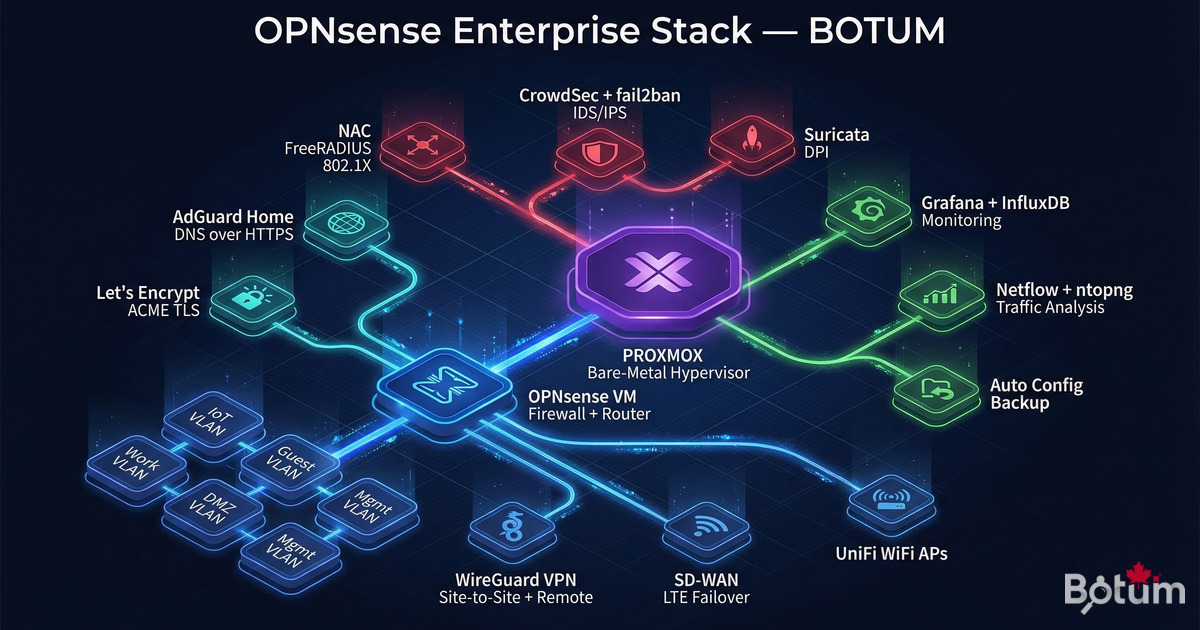

Construire une infrastructure réseau enterprise avec OPNsense : vue d'ensemble du stack complet

Sur mon infra BOTUM, j'ai remplacé un firewall commercial par une VM OPNsense tournant sur Proxmox. Résultat : un firewall enterprise-grade, entièrement sous contrôle, pour moins de $300 en matériel. Voici l'architecture complète — et les billets détaillés qui vous guident étape par étape.

Sur mon infra BOTUM, j'ai remplacé un firewall commercial par une VM OPNsense tournant sur Proxmox. Résultat : un firewall enterprise-grade, entièrement sous contrôle, pour moins de $300 en matériel. Cette série de billets documente chaque composant du stack.

Les billets de la série

- Billet 1 — Installer OPNsense dans Proxmox : guide complet pas à pas

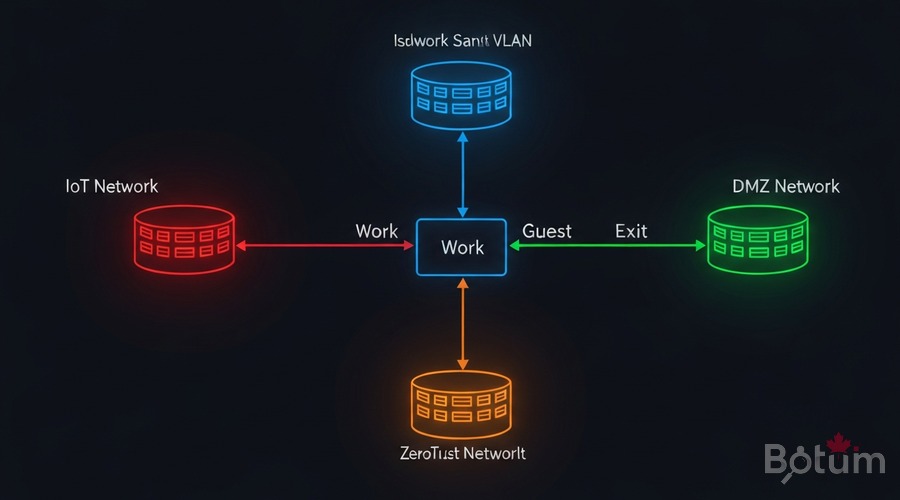

- Billet 2 — VLANs Zero Trust : isoler IoT, Work, Guest et DMZ

- Billet 3 — WireGuard VPN + SD-WAN LTE : site-à-site, remote workers et failover

- Billet 4 — WiFi par VLAN : APs et SSIDs segmentés avec OPNsense

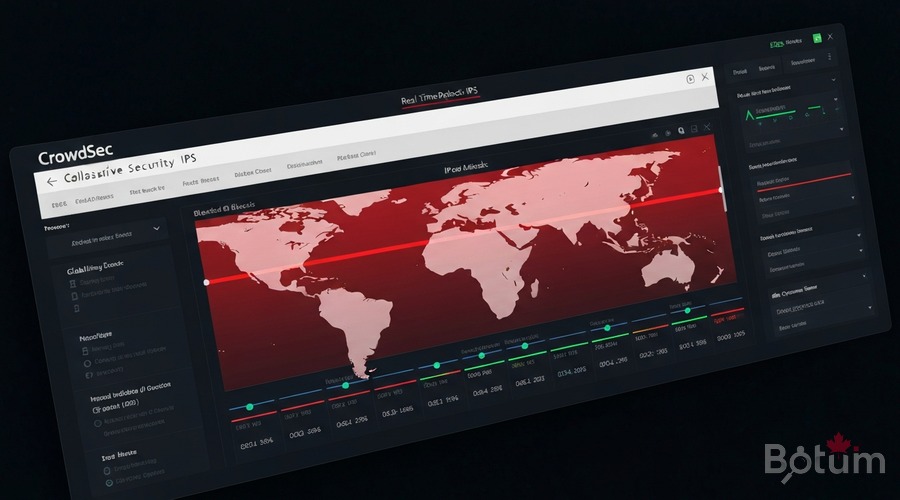

- Billet 5 — CrowdSec + fail2ban : IDS/IPS collaboratif

- Billet 6 — NAC avec FreeRADIUS & 802.1X : contrôle d'accès réseau

- Billet 7 — Suricata IDS/IPS : détection d'intrusion et deep packet inspection

- Billet 8 — AdGuard Home + DNS over HTTPS : filtrage DNS et vie privée

- Billet 9 — Monitoring OPNsense avec Grafana et InfluxDB : tableaux de bord temps réel

- Billet 10 — CARP & Haute disponibilité : paire OPNsense actif/passif

- Billet 11 — SIEM léger avec Wazuh : centraliser et corréler tous les logs du stack

- Billet 12 — Ansible as Code pour OPNsense : déployer et versionner toute l'infra en une commande

- Billet 13 — Backup automatisé de la config OPNsense

- Billet 14 — Certificats Let's Encrypt avec ACME sur OPNsense

- Billet 15 — NetFlow + ntopng — Analyse de trafic réseau

Pourquoi OPNsense plutôt que pfSense ?

- Code ouvert et auditable — pfSense a été racheté par Netgate, OPNsense reste indépendant

- Interface moderne — UI plus claire, MFA natif, API REST complète

- Mises à jour fréquentes — releases mensuelles, patches de sécurité rapides

- WireGuard natif — intégré depuis OPNsense 21.7, pas de plugin tiers

- CrowdSec bouncer officiel — plugin disponible directement dans l'interface

- Communauté active — forums, docs, plugins en constante évolution

L'architecture du stack

Proxmox (hyperviseur bare-metal)

└── VM OPNsense (firewall + router)

├── WireGuard → VPN site-à-site + remote workers

├── WiFi → APs + SSID par VLAN (IoT/Work/Guest)

├── SD-WAN → failover LTE automatique

├── VLANs → IoT / Management / Production / DMZ

├── Zero Trust → règles inter-VLAN

├── CrowdSec → IDS/IPS collaboratif

└── fail2ban → protection SSHVue d'ensemble des composants

VLANs — Segmentation Zero Trust

WireGuard — VPN

Intégré nativement depuis OPNsense 21.7. Tunnel site-à-site + remote access. Latence < 5ms.

CrowdSec — IDS/IPS collaboratif

~300 nouvelles décisions de blocage par jour sur mon infra BOTUM.

Par où commencer ?

→ Démarrer : Installer OPNsense dans Proxmox — guide complet

Téléchargez ce guide en PDF pour le consulter hors ligne.

⬇ Télécharger le guide (PDF)🚀 Aller plus loin avec BOTUM

Ce guide couvre les bases. En production, chaque environnement a ses spécificités. Les équipes BOTUM accompagnent les organisations dans le déploiement, la configuration avancée et la sécurisation de leur infrastructure. Si vous avez un projet, parlons-en.

Discuter de votre projet →