OPNsense : le hub central — 18 guides pour une infrastructure réseau enterprise

Point d'entrée de la série OPNsense BOTUM — 18 guides pour déployer une infrastructure réseau enterprise complète : firewall, VLANs Zero Trust, WireGuard, Suricata IDS/IPS, Grafana, CARP HA, Wazuh SIEM, Ansible as Code.

OPNsense n'est pas un simple pare-feu open source. C'est une plateforme réseau enterprise complète — et cette série de 18 guides documente comment la déployer de A à Z dans un contexte production.

1. Pourquoi OPNsense en 2026 ?

Le marché des firewalls enterprise est dominé par quelques acteurs propriétaires : Fortinet, Cisco ASA, Palo Alto, Check Point. Ces solutions offrent des fonctionnalités robustes — mais à un coût de licence, de maintenance et de dépendance fournisseur qui devient difficile à justifier pour une majorité d'entreprises.

En parallèle, la famille FreeBSD/pfSense a longtemps représenté l'alternative open source de référence. Puis est venu le fork OPNsense en 2015 — avec une philosophie différente : interface moderne, mises à jour hebdomadaires, API REST native, et une roadmap ouverte orientée sécurité.

Pourquoi OPNsense plutôt que les alternatives en 2026 ?

- vs pfSense : Interface plus moderne, API REST intégrée, mises à jour plus fréquentes, meilleure intégration des plugins (CrowdSec, Suricata, Zenarmor). pfSense reste solide mais OPNsense a clairement pris l'avantage en termes d'innovation.

- vs Fortinet FortiGate : OPNsense offre 80% des fonctionnalités pour 0% du coût de licence. En contrepartie, FortiGate dispose d'un support enterprise garanti et d'un écosystème intégré (FortiAnalyzer, FortiManager). Choix selon contexte et budget.

- vs Cisco ASA : L'ASA est en fin de vie progressive — Cisco pousse vers Firepower/FTD. OPNsense est une alternative cohérente pour les PMEs qui ne veulent pas rentrer dans l'écosystème Cisco complet.

- vs solutions cloud (AWS Security Groups, Azure Firewall) : OPNsense est on-premise ou VM — pas de dépendance cloud, visibilité totale du trafic, coûts prévisibles.

Selon une étude IDC 2025, 43% des PMEs de 50 à 500 employés cherchent à réduire leurs coûts de licences réseau d'ici 2027. OPNsense répond directement à cette pression.

2. Ce que cette série couvre

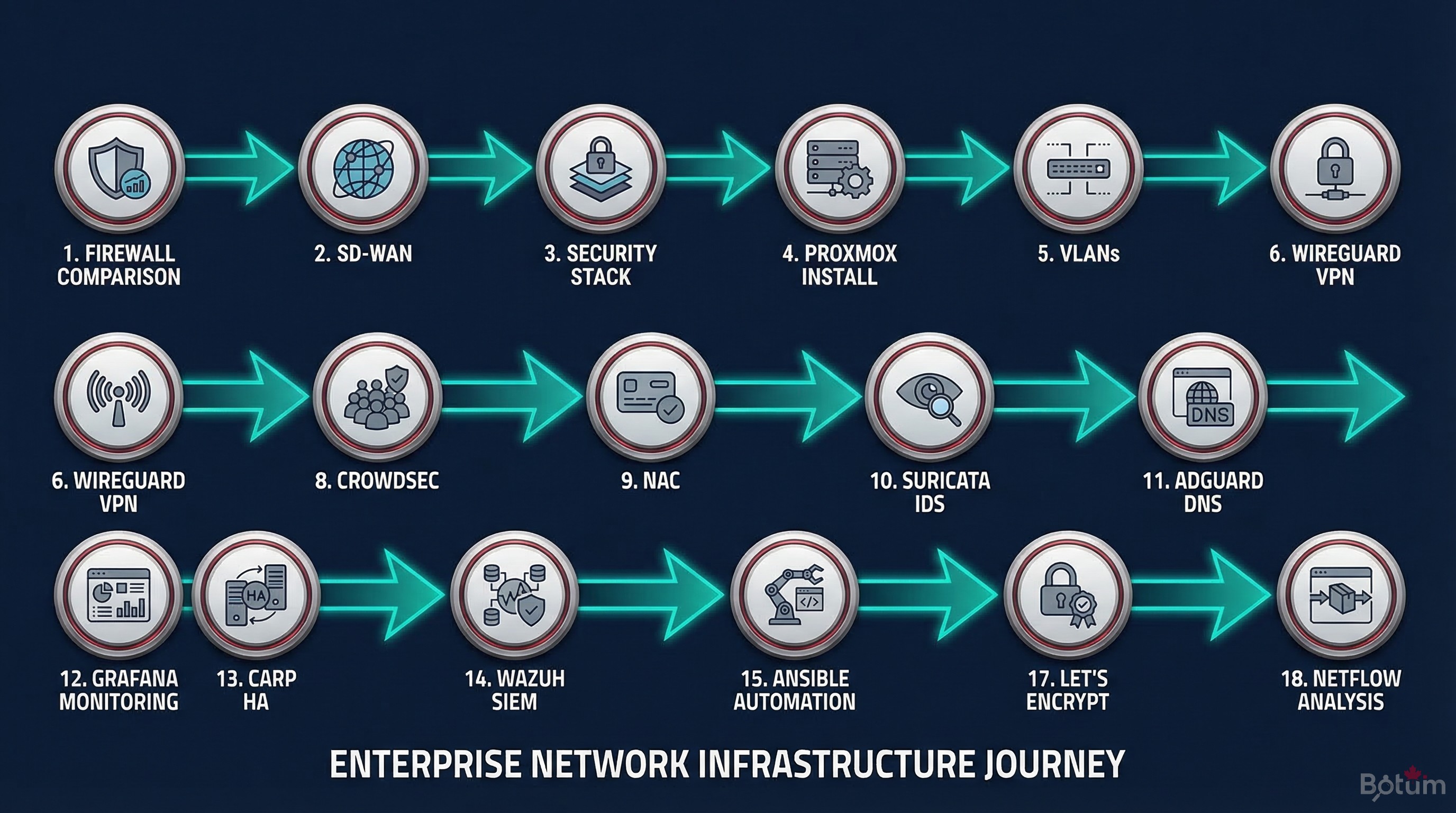

Ces 18 guides suivent une progression logique — du choix initial jusqu'à l'observabilité avancée du trafic. Chaque guide est autonome (lisible seul) mais forme un tout cohérent quand suivi dans l'ordre.

La série couvre l'intégralité du cycle de vie d'une infrastructure OPNsense enterprise :

- Phase 1 — Évaluation et déploiement (B1-B4) : comparatif pfSense/OPNsense, SD-WAN self-hosted, stack sécurité enterprise sur Proxmox, installation complète

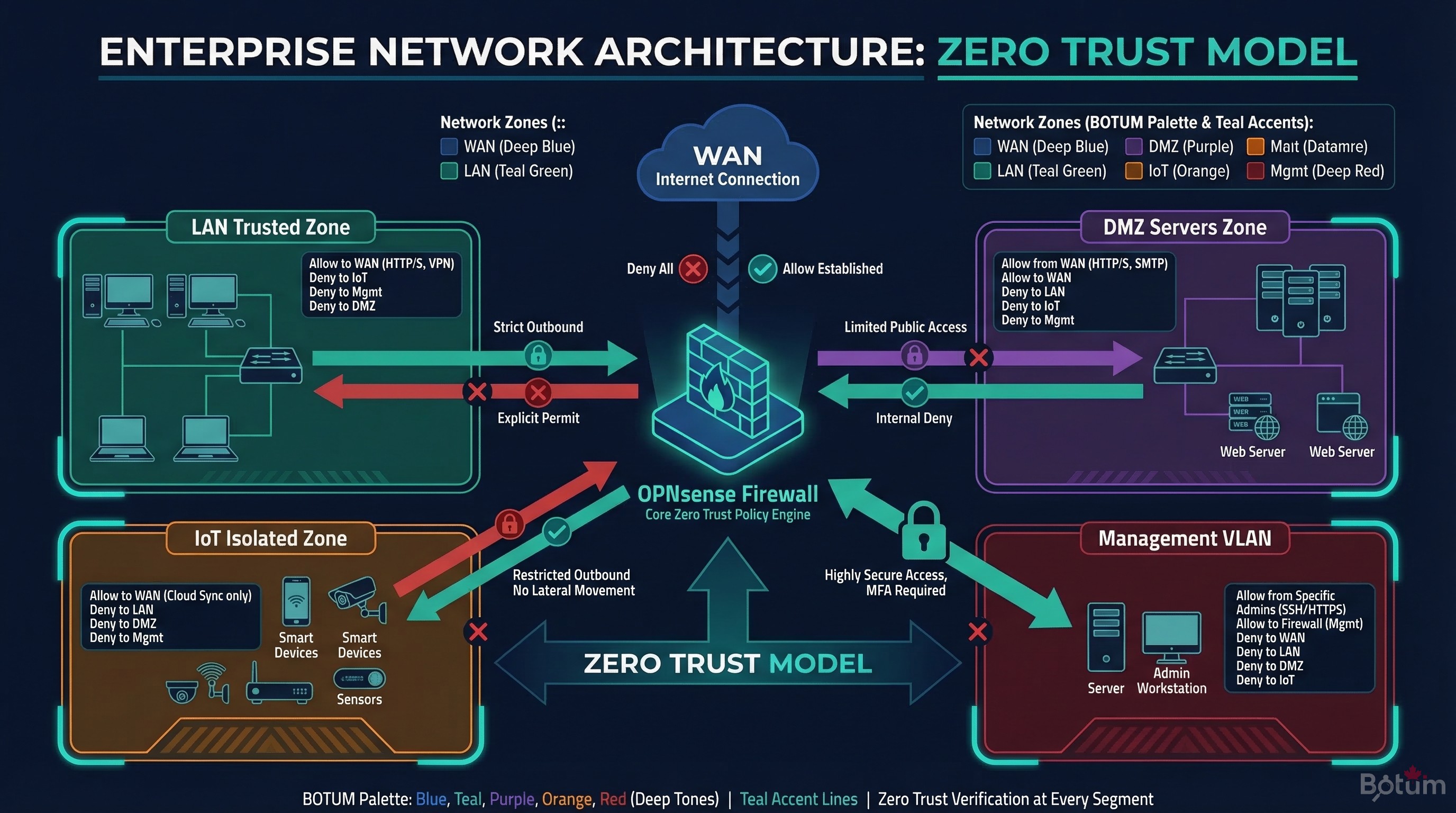

- Phase 2 — Segmentation et accès (B5-B7) : VLANs avec modèle Zero Trust, WireGuard VPN avec failover LTE, gestion des APs WiFi

- Phase 3 — Détection et protection (B8-B11) : CrowdSec + fail2ban IDS/IPS, NAC FreeRADIUS 802.1X, Suricata DPI, AdGuard DNS over HTTPS

- Phase 4 — Observabilité et résilience (B12-B14) : monitoring Grafana + InfluxDB, haute disponibilité CARP, SIEM Wazuh

- Phase 5 — Automatisation et maintenance (B15-B18) : Infrastructure as Code Ansible, backup automatisé, Let's Encrypt ACME, NetFlow + ntopng

3. La progression en 18 étapes

La logique de construction est délibérée : on ne déploie pas Suricata avant d'avoir segmenté le réseau en VLANs, et on ne configure pas la haute disponibilité CARP avant d'avoir un firewall stable et testé. Chaque étape pose les fondations de la suivante.

Du comparatif initial à l'installation (B1-B4)

Les deux premiers guides établissent le contexte stratégique : pfSense vs OPNsense analyse les différences fonctionnelles, de philosophie et de roadmap — pour permettre un choix informé. SD-WAN DIY montre comment construire une infrastructure multi-WAN résiliente avec WireGuard sans payer les licences d'un SD-WAN propriétaire.

Le troisième guide présente la stack sécurité complète vue d'ensemble — OPNsense au centre, Proxmox comme hyperviseur, et tous les composants qui s'y greffent. Le quatrième guide est le guide d'installation pas à pas dans Proxmox.

Segmentation réseau et accès (B5-B7)

La segmentation en VLANs avec modèle Zero Trust est fondatrice : elle isole les zones (servers, IoT, WiFi invités, management) et définit les règles de flux inter-zones. WireGuard VPN avec failover LTE étend ce modèle aux accès distants et à la résilience de la connectivité WAN.

La gestion des APs WiFi (UniFi/OpenWRT) s'intègre dans les VLANs existants pour appliquer la même politique de sécurité au trafic sans fil.

Détection et protection multicouche (B8-B11)

La couche de détection combine CrowdSec (intelligence collective de threat), Suricata IDS/IPS (analyse DPI du trafic), et NAC FreeRADIUS 802.1X (authentification des appareils sur le réseau filaire). AdGuard Home ajoute le filtrage DNS et le chiffrement DNS-over-HTTPS.

Monitoring, HA et SIEM (B12-B14)

Grafana + InfluxDB fournit la visibilité temps réel sur les métriques OPNsense (throughput, connexions, règles). CARP assure la haute disponibilité avec bascule automatique entre deux instances OPNsense. Wazuh SIEM centralise tous les logs de sécurité pour corrélation et alerting.

As Code, maintenance et compliance (B15-B18)

Ansible permet de versionner et rejouer toute la configuration OPNsense. Le backup automatisé protège contre les erreurs de configuration. Let's Encrypt ACME automatise les certificats TLS. NetFlow + ntopng clôt la série avec l'analyse de trafic avancée pour détecter anomalies et optimiser les flux.

4. Index des 18 guides

📚 Les 18 guides de la série OPNsense

- pfSense vs OPNsense — le comparatif

- SD-WAN DIY avec WireGuard + OPNsense

- Stack sécurité enterprise sur Proxmox

- Installer OPNsense dans Proxmox

- VLANs & Zero Trust

- WireGuard VPN + failover LTE

- WiFi & gestion des APs

- CrowdSec + fail2ban IDS/IPS

- NAC FreeRADIUS 802.1X

- Suricata IDS/IPS & DPI

- AdGuard Home + DNS over HTTPS

- Monitoring Grafana + InfluxDB

- Haute disponibilité CARP

- SIEM Wazuh — centralisation logs

- OPNsense as Code avec Ansible

- Backup automatisé de la config

- Let's Encrypt & ACME

- NetFlow + ntopng — analyse trafic

5. À qui s'adresse cette série ?

Ces guides sont écrits pour des équipes techniques — administrateurs réseau, architectes systèmes, DSI de PMEs — qui veulent déployer une infrastructure réseau enterprise sans dépendance à des licences propriétaires coûteuses.

Le niveau prérequis est intermédiaire : une familiarité avec Linux, les concepts réseau de base (IP, routage, VLAN, VPN), et l'administration de machines virtuelles. Chaque guide explique le pourquoi avant le comment — pas seulement une liste de commandes à copier-coller.

Les architectures décrites sont celles que les équipes BOTUM déploient en production chez leurs clients. La série n'est pas théorique : chaque configuration présentée a été validée dans des environnements réels.

🚀 Déployer votre infrastructure OPNsense avec BOTUM

Ces 18 guides couvrent l'essentiel d'une infrastructure réseau enterprise. En production, chaque environnement a ses contraintes — sizing, HA, conformité, intégration SIEM. Les équipes BOTUM accompagnent de l'audit initial jusqu'à la mise en production.

Parler à un expert BOTUM →📄 Télécharger le guide complet en PDF

Le hub de la série OPNsense au format PDF — index des 18 guides, architecture de référence, et roadmap de déploiement.

Télécharger le PDF →