VLANs et Zero Trust : segmenter son reseau comme une grande entreprise

Guide VLANs et Zero Trust : architecture 5 VLANs, switch 802.1Q, OPNsense et regles firewall inter-VLAN. Segmentez comme une grande entreprise.

'Votre réseau est plat ?' — c'est souvent la première question que je pose lors d'un audit réseau. Et dans 80% des cas PME, la réponse est oui : tout le monde sur le même sous-réseau, les imprimantes côtoient les serveurs de production, les téléphones IP partagent le même domaine de broadcast que les postes de travail. C'est une bombe à retardement. Ce guide vous montre comment implémenter une segmentation VLAN professionnelle avec une approche Zero Trust.

Pourquoi segmenter son réseau ?

Un réseau plat, c'est le paradis pour un attaquant. Si un poste de travail est compromis (phishing, ransomware), l'attaquant a accès direct à tous les serveurs, toutes les imprimantes, tous les équipements IoT sur le même réseau. Avec une segmentation VLAN, la compromission d'un équipement ne permet pas d'atteindre les autres segments sans passer par le firewall.

- Containment : une infection ransomware reste confinée à son VLAN

- Performance : réduction du broadcast domain, moins de trafic parasite

- Conformité : PCI-DSS, ISO 27001, HIPAA exigent la segmentation réseau

- Visibilité : trafic inter-VLAN visible et loggé au niveau du firewall

- Principe du moindre privilège : chaque appareil accède seulement à ce dont il a besoin

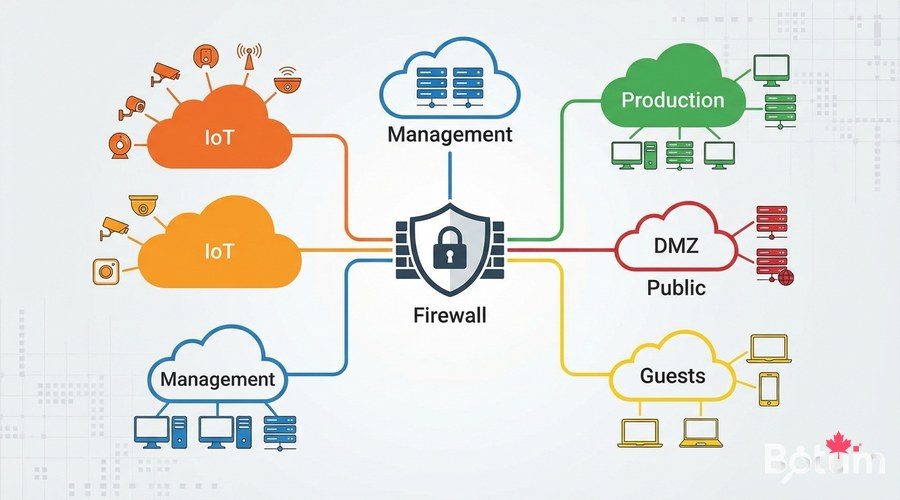

Architecture VLAN recommandée PME

Voici l'architecture que je déploie systématiquement chez mes clients PME :

- VLAN 10 — Management : switchs, routeurs, points d'accès Wi-Fi. Accès restreint aux admins

- VLAN 20 — Serveurs Production : serveurs critiques, bases de données, NAS

- VLAN 30 — Postes de travail : PCs et Macs des employés

- VLAN 40 — DMZ : serveurs exposés Internet (web, mail, VPN public)

- VLAN 50 — IoT : caméras, imprimantes, téléphones IP, thermostats connectés

- VLAN 60 — Invités : Wi-Fi visiteurs, accès Internet uniquement

- VLAN 70 — Voix/VoIP : téléphonie IP (QoS prioritaire)

Configuration des VLANs sur OPNsense

Étape 1 — Créer les VLANs

# Dans OPNsense, via l'interface Web

# Interfaces → Other Types → VLANs → Add

# VLAN 10 Management

# Parent Interface: em0 (votre interface physique interne)

# VLAN Tag: 10

# Description: Management

# VLAN 20 Serveurs

# Parent Interface: em0

# VLAN Tag: 20

# Description: Production

# VLAN 30 Postes de travail

# VLAN Tag: 30

# Continuer pour chaque VLAN...

# Assigner les interfaces VLAN

# Interfaces → Assignments

# New interface: vlan0.10 → Nom: OPT1 (Management)

# New interface: vlan0.20 → Nom: OPT2 (Production)

# etc.Étape 2 — Configurer les interfaces VLAN

# Pour chaque interface VLAN dans Interfaces → [NOM_VLAN]

# Enable interface: ✓

# IPv4 Configuration Type: Static IPv4

# IPv4 address:

# VLAN 10 Management : 10.10.10.1/24

# VLAN 20 Production : 10.10.20.1/24

# VLAN 30 Workstations : 10.10.30.1/24

# VLAN 40 DMZ : 10.10.40.1/24

# VLAN 50 IoT : 10.10.50.1/24

# VLAN 60 Guests : 10.10.60.1/24

# Configurer DHCP pour chaque VLAN

# Services → DHCPv4 → [INTERFACE]

# Range: x.x.x.100 - x.x.x.200

# DNS: 1.1.1.1, 8.8.8.8

Règles de filtrage inter-VLAN (Zero Trust)

Voici la politique par défaut : tout est bloqué sauf ce qui est explicitement autorisé. C'est l'opposé des réseaux traditionnels où tout est permis par défaut.

# Règles OPNsense — principe Zero Trust

# Firewall → Rules → [chaque interface VLAN]

# ─── VLAN Invités (VLAN 60) — Internet uniquement ───────

# Autoriser : VLAN60 → WAN (Internet) Port 80,443

# Bloquer tout le reste (règle implicite last)

# ─── VLAN IoT (VLAN 50) — Isolation totale ──────────────

# Autoriser : VLAN50 → Internet (mise à jour firmware)

# Autoriser : VLAN30 (workstations) → VLAN50 (gestion IoT)

# Bloquer : VLAN50 → tout autre VLAN (pas d'accès serveurs depuis IoT)

# ─── VLAN Postes (VLAN 30) → Production (VLAN 20) ───────

# Autoriser : VLAN30 → VLAN20 Port 443 (HTTPS API)

# Autoriser : VLAN30 → VLAN20 Port 3306 (MySQL) depuis IPs dev uniquement

# Bloquer : tout le reste

# ─── VLAN Management (VLAN 10) — Admin uniquement ───────

# Autoriser : VLAN10 → tout (admins réseau)

# Bloquer : tout → VLAN10 (personne ne peut accéder au management sauf depuis VLAN10)# Commandes de diagnostic inter-VLAN (depuis OPNsense SSH)

# Tester la connectivité

ping -c 3 -I vlan20 10.10.30.1 # Test VLAN20 vers VLAN30

# Voir les règles actives

pfctl -sr | grep -E "(block|pass)"

# Voir les connexions établies

pfctl -ss

# Trafic en temps réel par interface

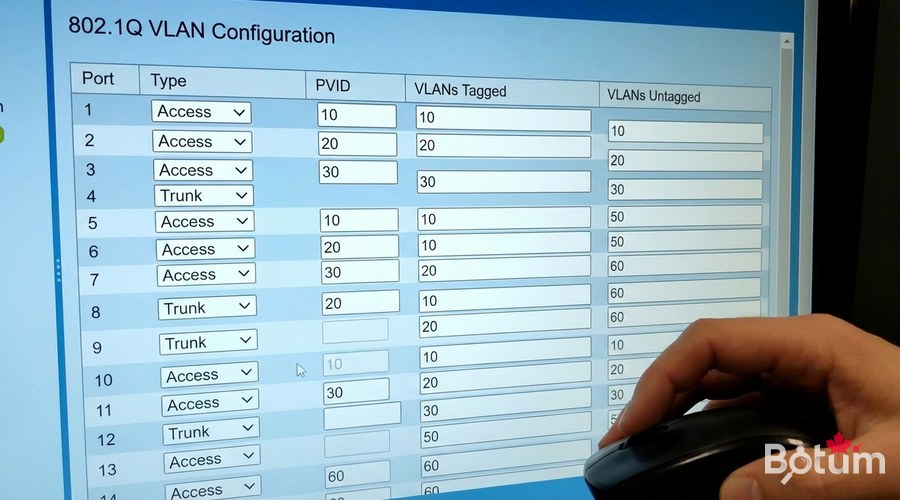

ifstat -i vlan20 1Configuration du switch (802.1Q VLAN tagging)

Votre switch doit supporter les VLANs 802.1Q. La plupart des switches managés le font (Cisco, HP/Aruba, Ubiquiti, TP-Link TL-SG108E même...).

# Exemple Cisco IOS — Configuration VLAN

# Connexion au switch

switch# configure terminal

# Créer les VLANs

switch(config)# vlan 10

switch(config-vlan)# name Management

switch(config)# vlan 20

switch(config-vlan)# name Production

switch(config)# vlan 30

switch(config-vlan)# name Workstations

switch(config)# vlan 50

switch(config-vlan)# name IoT

# Port trunk vers le firewall OPNsense (transporte tous les VLANs)

switch(config)# interface GigabitEthernet0/1

switch(config-if)# switchport mode trunk

switch(config-if)# switchport trunk allowed vlan 10,20,30,40,50,60,70

# Port access pour un poste de travail (VLAN 30 uniquement)

switch(config)# interface GigabitEthernet0/5

switch(config-if)# switchport mode access

switch(config-if)# switchport access vlan 30

# Port access pour une caméra IoT (VLAN 50)

switch(config)# interface GigabitEthernet0/10

switch(config-if)# switchport mode access

switch(config-if)# switchport access vlan 50

switch(config)# end

switch# write memory

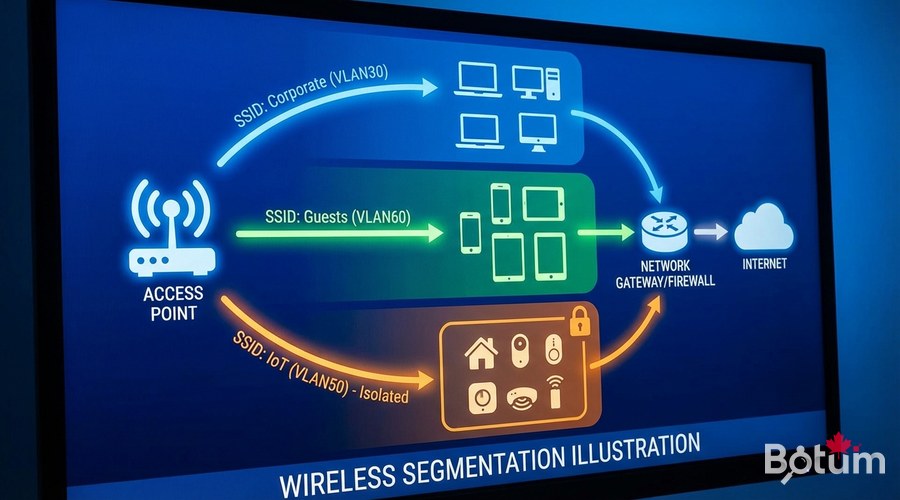

Wi-Fi multi-SSID avec VLANs

Chaque SSID Wi-Fi peut être mappé sur un VLAN différent — idéal pour séparer le Wi-Fi entreprise du Wi-Fi invités :

# Configuration point d'accès Ubiquiti / UniFi

# Dans UniFi Controller :

# Settings → WiFi → Add New WiFi Network

# SSID "Entreprise" → VLAN 30 (Workstations)

# Security: WPA3-Enterprise (802.1X avec FreeRADIUS)

# VLAN: 30

# SSID "Invités" → VLAN 60 (Guests)

# Security: WPA3-Personal

# VLAN: 60

# Isolation client: activée (les clients ne se voient pas entre eux)

# Bandwidth limit: 10 Mbps down / 5 Mbps up

# SSID "IoT-Devices" → VLAN 50 (IoT)

# Security: WPA2-Personal (compatibilité équipements anciens)

# VLAN: 50

# Masquer le SSID: optionnel

# Vérifier le tagging VLAN sur le port trunk du switch vers l'AP

Mise en oeuvre Zero Trust avec authentification forte

Le Zero Trust ne s'arrête pas aux VLANs — il faut aussi authentifier les accès :

# FreeRADIUS pour l'authentification 802.1X

# Installation sur Ubuntu

sudo apt install -y freeradius freeradius-utils

# Configuration base — /etc/freeradius/3.0/users

# Format: username Cleartext-Password := "password"

# Reply-Message := "Bienvenue sur le réseau entreprise"

# Dans OPNsense — Services → FreeRADIUS

# Ou utiliser le plugin os-freeradius

# Authentification certifiée (EAP-TLS) — le gold standard

# 1. Générer une CA privée

# 2. Émettre des certificats individuels par machine/utilisateur

# 3. Configurer EAP-TLS dans FreeRADIUS

# 4. Déployer les certificats via GPO (Windows) ou MDM (JAMF, Intune)Audit et monitoring du trafic inter-VLAN

# Activer la journalisation des règles dans OPNsense

# Firewall → Rules → [règle] → Log packets matched

# Firewall → Log Files → Live View

# Avec Elastic Stack pour centraliser les logs firewall

# OPNsense → System → Settings → Logging → Remote syslog

# IP du serveur Elastic/Logstash : votre-ip:5514

# Alertes sur les tentatives d'accès inter-VLAN bloquées

# Dans Kibana : créer une règle d'alerte

# Condition : firewall.action: "block" AND firewall.src_vlan != firewall.dst_vlan

# Action : email/Slack/PagerDuty

Prochaines étapes

- Implémenter NAC (Network Access Control) avec FreeRADIUS + 802.1X pour l'authentification par certificat

- Configurer Suricata sur OPNsense pour l'inspection du trafic inter-VLAN

- Mettre en place un SIEM (Graylog, Elastic) pour la corrélation des logs multi-segments

- Déployer un honeypot sur VLAN isolé pour détecter les scans internes

- Documenter et tester annuellement votre politique de segmentation (simulation d'attaque interne)

Téléchargez ce guide en PDF pour le consulter hors ligne.

⬇ Télécharger le guide (PDF)🚀 Aller plus loin avec BOTUM

Ce guide couvre les bases. En production, chaque environnement a ses spécificités. Les équipes BOTUM accompagnent les organisations dans le déploiement, la configuration avancée et la sécurisation de leur infrastructure. Si vous avez un projet, parlons-en.

Discuter de votre projet →