Vaultwarden : Votre gestionnaire de mots de passe self-hosted

Déployez Vaultwarden — le gestionnaire de mots de passe self-hosted compatible Bitwarden. 100% contrôle de vos données, compatibilité avec tous les clients Bitwarden officiels.

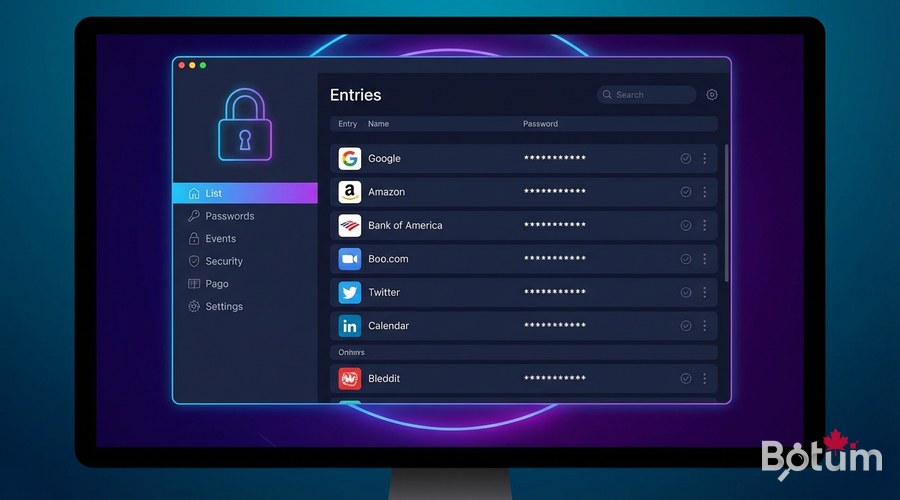

LastPass, 1Password, Dashlane... Ces services cloud stockent vos mots de passe sur leurs serveurs. Vaultwarden vous permet de faire pareil, mais sur votre propre infrastructure — vous avez un contrôle total sur vos données. Compatible avec tous les clients Bitwarden officiels, il s'installe en 5 minutes via Docker.

Vaultwarden vs Bitwarden — Quelle différence ?

Bitwarden est le gestionnaire de mots de passe open source le plus populaire. Le serveur officiel Bitwarden nécessite des ressources importantes (4+ Go de RAM). Vaultwarden est un serveur Bitwarden non officiel, réécrit en Rust — il est 10 fois plus léger et compatible avec tous les clients Bitwarden officiels (extension navigateur, apps iOS/Android, clients desktop).

- 100% compatible avec les clients Bitwarden officiels

- Utilise seulement ~50 Mo de RAM (vs 4+ Go pour Bitwarden officiel)

- Écrit en Rust — rapide, fiable, sécurisé

- Toutes les fonctionnalités : mots de passe, notes, cartes, identités

- Authentification 2FA (TOTP, Yubikey, email)

- Partage de vault entre utilisateurs

- Organisation et dossiers

- Extension navigateur, apps mobiles, clients desktop

Prérequis

Pour déployer Vaultwarden en production sécurisée :

- Docker et Docker Compose installés

- Un sous-domaine HTTPS configuré via Zoraxy (ex: vault.votredomaine.com)

- HTTPS obligatoire — Vaultwarden refuse les connexions HTTP en production

- Espace disque minimal : 100 Mo suffit pour des milliers d'entrées

Déployer Vaultwarden avec Docker

mkdir -p ~/docker/vaultwarden && cd ~/docker/vaultwarden

cat > docker-compose.yml << 'EOF'

version: '3.8'

services:

vaultwarden:

image: vaultwarden/server:latest

container_name: vaultwarden

restart: unless-stopped

ports:

- "8888:80" # Port générique — Zoraxy redirigera vers ce port

volumes:

- ./data:/data

environment:

# URL publique HTTPS de votre instance

DOMAIN: https://vault.votredomaine.com

# Token admin pour accéder au panneau /admin

# Générer avec : openssl rand -base64 48

ADMIN_TOKEN: REMPLACER_PAR_TOKEN_SECURISE

# Désactiver l'inscription publique (recommandé)

SIGNUPS_ALLOWED: "false"

# Activer les invitations par email

INVITATIONS_ALLOWED: "true"

# Envoi d'emails (optionnel mais recommandé)

SMTP_HOST: smtp.example.com

SMTP_PORT: "587"

SMTP_FROM: vaultwarden@votredomaine.com

EOF

# Démarrer Vaultwarden

docker compose up -d

docker logs -f vaultwardenGénérer un token admin sécurisé

# Générer un token admin sécurisé (sur votre serveur) :

openssl rand -base64 48

# Exemple de sortie : k9X2mP...longueChaine...==

# Copiez ce token dans ADMIN_TOKEN dans docker-compose.yml

# Alternative avec Python :

python3 -c "import secrets; print(secrets.token_urlsafe(36))"

# Redémarrer Vaultwarden après modification :

docker compose down && docker compose up -dConfiguration Zoraxy pour Vaultwarden

Dans l'interface Zoraxy, créez une règle proxy pour Vaultwarden :

- Matching Hostname: vault.votredomaine.com

- Target: http://localhost:8888 (ou IP-du-serveur:8888)

- Activer WebSocket support (pour la synchronisation temps réel)

- Obtenir certificat SSL Let's Encrypt pour ce domaine

# Vérifier que Vaultwarden est accessible :

curl -I https://vault.votredomaine.com

# Doit retourner HTTP 200

# Accéder au panneau admin :

# https://vault.votredomaine.com/admin

# Entrer votre ADMIN_TOKEN

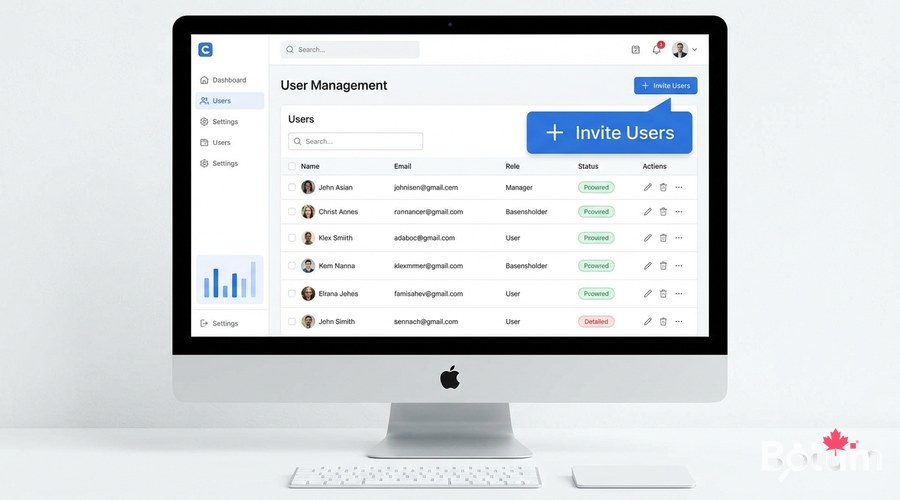

Créer votre premier compte utilisateur

Comme SIGNUPS_ALLOWED=false, seul l'admin peut créer des comptes. Deux méthodes :

- Via /admin : Users > Invite User (envoie un email d'invitation)

- Activer temporairement SIGNUPS_ALLOWED=true, créer le compte, puis remettre false

# Via panneau admin (/admin) :

# 1. Users > Invite User

# 2. Entrez l'email de l'utilisateur

# 3. L'utilisateur reçoit un email avec un lien de création de compte

# 4. Après création, désactiver les invitations si nécessaire

# Connexion à votre vault :

# URL : https://vault.votredomaine.com

# Créez un compte avec email + mot de passe maître fort

# Le mot de passe maître NE peut PAS être récupéré — notez-le !Installer les clients Bitwarden

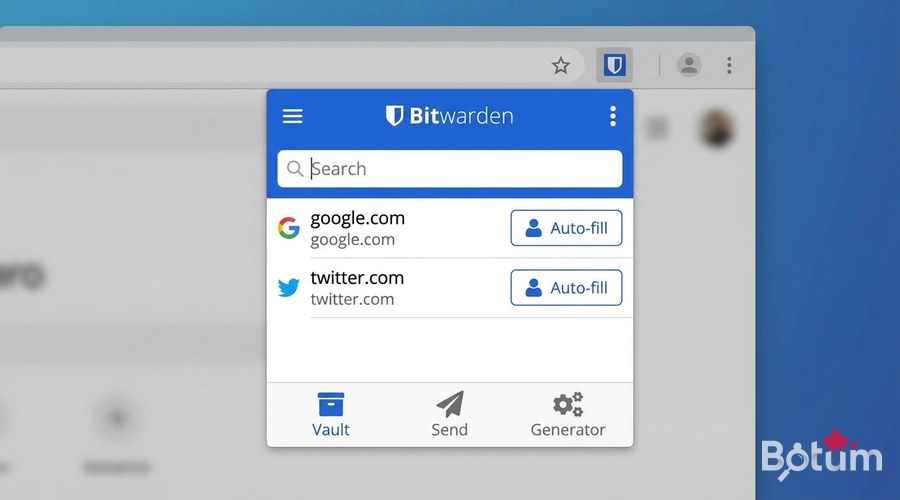

Une fois votre compte créé, installez les clients Bitwarden officiels sur vos appareils. Ils sont tous compatibles avec Vaultwarden :

- Extension Chrome/Firefox/Edge : rechercher 'Bitwarden' dans la boutique

- App iOS : App Store > Bitwarden

- App Android : Google Play > Bitwarden

- Client desktop : bitwarden.com/download (Windows, macOS, Linux)

# Configuration des clients pour pointer vers votre serveur :

# Dans les paramètres du client Bitwarden :

# Settings > Server URL > Entrer : https://vault.votredomaine.com

# Après avoir configuré le serveur personnalisé,

# connectez-vous avec votre email et mot de passe maître.

# Note : l'extension browser est la plus utilisée au quotidien.

# Elle auto-remplit les identifiants sur tous les sites web.

Sauvegarder votre vault

Vaultwarden stocke tout dans une base de données SQLite dans le volume ./data. La sauvegarde est simple :

# Sauvegarder le vault complet (arrêter pour cohérence)

docker stop vaultwarden

cp -r ~/docker/vaultwarden/data ~/backups/vaultwarden-$(date +%Y%m%d)/

docker start vaultwarden

# Ou en ligne (risque minimal pour SQLite) :

sqlite3 ~/docker/vaultwarden/data/db.sqlite3 ".backup /tmp/vault-backup.db"

cp /tmp/vault-backup.db ~/backups/vault-$(date +%Y%m%d).db

# Automatiser avec cron (voir article 8) :

# 0 3 * * * /usr/bin/docker stop vaultwarden && cp -r ~/docker/vaultwarden/data /backup/vault-$(date +\%Y\%m\%d) && /usr/bin/docker start vaultwardenActiver l'authentification 2FA

L'authentification à deux facteurs ajoute une couche de sécurité cruciale. Dans l'interface web Vaultwarden :

- Connectez-vous sur vault.votredomaine.com

- Account > Two-step Login

- Activez : Authenticator App (TOTP) — compatible Google Authenticator, Authy

- Scannez le QR code avec votre app TOTP

- Sauvegardez les codes de récupération dans un endroit sûr

Conclusion et prochaines étapes

Vaultwarden est maintenant opérationnel. Tous vos mots de passe sont stockés de façon sécurisée sur votre infrastructure, synchronisés sur tous vos appareils via les clients Bitwarden officiels. Dans le prochain article, nous déployons Uptime Kuma pour surveiller que tous ces services tournent en permanence.

Téléchargez ce guide en PDF pour le consulter hors ligne.

⬇ Télécharger le guide (PDF)🚀 Aller plus loin avec BOTUM

Ce guide couvre les bases. En production, chaque environnement a ses spécificités. Les équipes BOTUM accompagnent les organisations dans le déploiement, la configuration avancée et la sécurisation de leur infrastructure. Si vous avez un projet, parlons-en.

Discuter de votre projet →