Securite physique de votre infra : de la cage de Faraday au data center maison

Guide securite physique infra : cage de Faraday DIY, rack securise, chiffrement LUKS, cameras Frigate. Protegez votre data center maison.

On sécurise les serveurs avec des pare-feux, des VPNs, de la détection d'intrusion — mais on oublie souvent que la menace peut être physique. Un accès physique à un serveur, c'est souvent le game over pour toute la sécurité logicielle. Ce dossier couvre la sécurité physique complète : de la cage de Faraday au data center maison, en passant par les procédures d'accès, la protection EMF, et la continuité après incident physique.

Pourquoi la sécurité physique est-elle souvent négligée ?

Parce que les menaces logiques sont visibles dans les logs et les métriques. Une intrusion physique ne génère aucun log réseau. J'ai vu des entreprises avec d'excellentes postures cybersécurité dont le serveur principal était accessible à n'importe quel employé du bâtiment, voire aux prestataires. C'est une contradiction fondamentale.

- Accès physique = accès total : un attaquant avec accès physique peut booter sur une clé USB, extraire les disques, ou installer un keylogger matériel

- Evil maid attack : modification discrète du matériel pendant votre absence

- Cold boot attack : extraction des clés de chiffrement depuis la RAM après redémarrage forcé

- Shoulder surfing : observation des identifiants saisis sur le clavier

- Supply chain : matériel compromis avant même d'arriver chez vous

La cage de Faraday : théorie et pratique

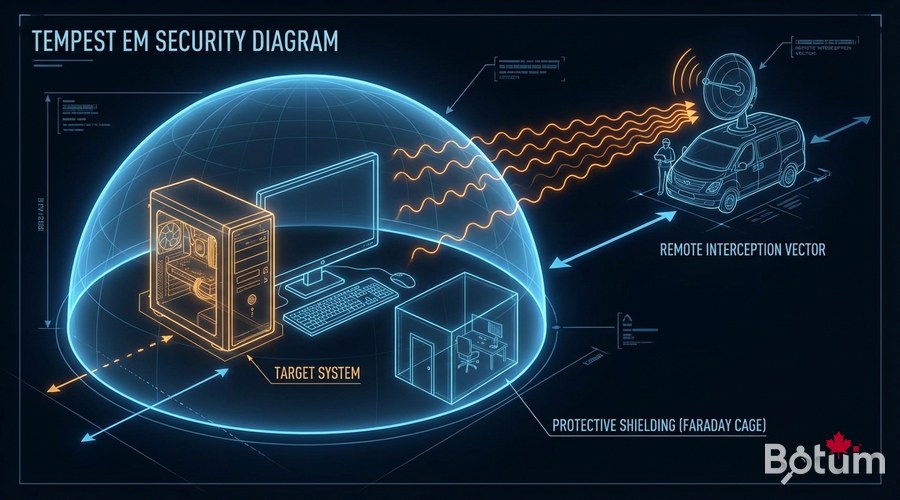

Une cage de Faraday est une enceinte conductrice qui bloque les champs électromagnétiques. En sécurité informatique, elle empêche les attaques via signaux radio (Wi-Fi, Bluetooth, 4G, signaux compromettants) et protège contre les impulsions électromagnétiques (EMP).

Quand utiliser une cage de Faraday ?

- Stockage de matériel sensible (disques de sauvegarde, clés USB chiffrées, HSMs)

- Transport d'équipements contenant des données sensibles

- Protection contre les attaques TEMPEST (lecture à distance des émissions EM)

- Protection EMP naturelle (foudre) ou intentionnelle dans les environnements à risque

- Laboratoires de forensique numérique (isoler les téléphones saisis)

# Test d'une cage de Faraday DIY

# Matériaux : boîte métallique (biscuits, Faraday tent...)

# Test simple :

# 1. Mettre votre smartphone en mode avion : NON

# 2. Appeler votre smartphone depuis un autre téléphone

# 3. Le mettre dans la cage fermée

# 4. Rappeler : si le téléphone sonne → la cage ne bloque pas

# si messagerie directe → la cage fonctionne

# Pour les professionnels : cage de Faraday certifiée TEMPEST

# Références : MIL-STD-461, IEC 61000-4-20

# Fournisseurs : Holland Shielding, ETS-LindgrenSécurisation du local serveur

Contrôle d'accès physique

Voici la checklist minimale pour un local serveur PME :

- Porte : serrure à badge + code PIN (double facteur physique). Eviter les clés mécaniques seules

- Armoire rack : cadenas avec serial logging (Digilock, Traka...) ou rack fermé à clé

- Caméra IP : couvrir la porte ET l'intérieur du rack (enregistrement 30 jours minimum)

- Détecteur de mouvement + alarme : déclencher une alerte hors heures ouvrées

- Liste d'accès : qui peut entrer, quand, pour quoi. Auditée trimestriellement

- Visiteurs : jamais seuls dans la salle serveur. Accompagnement obligatoire

Protection du matériel — Les mesures essentielles

# Inventaire matériel sécurisé — script bash

#!/bin/bash

# /usr/local/bin/hardware-inventory.sh

echo "=== INVENTAIRE MATÉRIEL $(date) ==="

echo ""

echo "--- Informations système ---"

dmidecode -t system | grep -E "(Manufacturer|Product|Serial)"

echo ""

echo "--- Disques ---"

lsblk -o NAME,SIZE,TYPE,SERIAL,MODEL

echo ""

echo "--- Mémoire RAM ---"

dmidecode -t memory | grep -E "(Size|Serial|Part)"

echo ""

echo "--- Interfaces réseau ---"

ip link show | grep -E "^[0-9]|link/ether"

echo ""

echo "--- Ports USB connectés ---"

lsusb

echo ""

# Sauvegarder et signer

echo "=== FIN INVENTAIRE ===" > /var/log/hardware-inventory-$(date +%Y%m%d).txt

sha256sum /var/log/hardware-inventory-$(date +%Y%m%d).txtChiffrement des disques — LUKS

Si quelqu'un vole un disque, le chiffrement LUKS le rend inutilisable sans la phrase de passe :

# Chiffrer un disque ou partition existante

# ⚠️ Cette opération EFFACE toutes les données du disque

# Installer cryptsetup

sudo apt install -y cryptsetup

# Chiffrer le disque (ex: /dev/sdb pour un disque de données)

sudo cryptsetup luksFormat /dev/sdb

# → Entrer une phrase de passe forte (minimum 25 caractères)

# Ouvrir le volume chiffré

sudo cryptsetup open /dev/sdb donnees_chiffrees

# Créer un système de fichiers

sudo mkfs.ext4 /dev/mapper/donnees_chiffrees

# Monter

sudo mount /dev/mapper/donnees_chiffrees /mnt/donnees

# Vérifier les infos LUKS

sudo cryptsetup luksDump /dev/sdb

# Pour le chiffrement complet du système (full disk encryption)

# → À faire à l'installation via Ubuntu Server 24.04 (option LVM + LUKS)

Sauvegarde physique sécurisée

La règle 3-2-1 appliquée physiquement

La règle 3-2-1 : 3 copies, sur 2 supports différents, dont 1 hors site. La dimension physique est souvent oubliée :

- Copy 1 (hot) : sur le serveur de production — accès immédiat

- Copy 2 (warm) : NAS local chiffré LUKS — accès rapide en cas de panne

- Copy 3 (cold) : disque externe chiffré, stocké dans un coffre-fort OU dans une autre localisation physique

# Script de backup chiffré vers disque externe

#!/bin/bash

BACKUP_DISK="/dev/sdc"

BACKUP_MOUNT="/mnt/backup-externe"

BACKUP_DEST="$BACKUP_MOUNT/backup-$(date +%Y%m%d)"

# Déchiffrer et monter le disque externe

cryptsetup open "$BACKUP_DISK" backup_externe

mount /dev/mapper/backup_externe "$BACKUP_MOUNT"

# Backup avec rsync + chiffrement GPG

rsync -av --delete /data/important/ "$BACKUP_DEST/"

# Ou avec restic (sauvegarde déduplication + chiffrement)

restic -r "$BACKUP_DEST" backup /data/important --password-file /root/.restic-password --exclude='*.tmp'

# Vérifier l'intégrité

restic -r "$BACKUP_DEST" check

# Démonter proprement

umount "$BACKUP_MOUNT"

cryptsetup close backup_externe

echo "Backup chiffré terminé : $(date)" >> /var/log/backup-physique.logContinuité après incident physique

Que faire si votre salle serveur est inaccessible (incendie, inondation, vol) ?

# Plan de reprise d'activité (PRA) minimal

# Documentation à maintenir et tester trimestriellement :

# 1. Inventaire matériel avec numéros de série (photographié)

# 2. Procédure de restauration depuis les backups cloud/offsite

# 3. Accès aux credentials : coffre-fort (Bitwarden, 1Password) accessible hors site

# 4. Contacts fournisseurs matériel (garanties, échanges standards)

# 5. Procédure de communication équipe / clients en cas de panne

# Test annuel recommandé :

# - Simuler une perte totale du serveur

# - Chronométrer la restauration depuis les backups

# - Documenter les écarts par rapport à l'objectif RTO (Recovery Time Objective)

Checklist de sécurité physique complète

Voici la checklist que j'utilise chez les clients BOTUM pour l'audit de sécurité physique :

- ✅ Local serveur : porte verrouillée (badge + code), liste d'accès à jour

- ✅ Racks : fermés à clé, câblage organisé (pas de câbles qui traînent permettant d'accrocher quelque chose)

- ✅ Caméras : installation couvrant les accès et l'intérieur des racks

- ✅ Disques : chiffrement LUKS activé sur tous les disques contenant des données

- ✅ Backups : au moins une copie hors site, testée mensuellement

- ✅ BIOS/UEFI : mot de passe boot, ordre de démarrage verrouillé (pas de boot USB sans mot de passe)

- ✅ Port USB : désactivés physiquement ou logiciellement sur les serveurs critiques

- ✅ Câbles réseau : étiquetés, pas de prises réseau libres accessibles

- ✅ Inventaire : matériel répertorié avec numéros de série, mis à jour à chaque changement

Prochaines étapes

- Réaliser un audit physique avec la checklist ci-dessus

- Implémenter le chiffrement LUKS sur tous les serveurs en production

- Tester votre plan de reprise d'activité (PRA) avec une simulation de perte totale

- Former votre équipe aux risques physiques (social engineering, tailgating)

- Envisager une certification ISO 27001 si votre contexte le justifie

Téléchargez ce guide en PDF pour le consulter hors ligne.

⬇ Télécharger le guide (PDF)🚀 Aller plus loin avec BOTUM

Ce guide couvre les bases. En production, chaque environnement a ses spécificités. Les équipes BOTUM accompagnent les organisations dans le déploiement, la configuration avancée et la sécurisation de leur infrastructure. Si vous avez un projet, parlons-en.

Discuter de votre projet →