PFSense vs OPNsense : quel firewall open-source pour votre entreprise ?

Comparaison PFSense vs OPNsense : fonctionnalites, installation Proxmox, IDS/IPS Suricata. Recommandation BOTUM pour votre firewall enterprise.

Le débat PFSense vs OPNsense agite les forums depuis des années, et pour cause — les deux sont excellents. Après avoir déployé les deux solutions chez une douzaine de clients PME et ETI, j'ai des opinions tranchées. Ce dossier vous donne une comparaison honnête, basée sur l'expérience terrain, pas sur les fiches marketing.

Contexte : pourquoi un firewall open-source ?

Les firewalls commerciaux (Fortinet, Cisco ASA, Palo Alto) coûtent cher — très cher. Une licence Fortinet FortiGate pour une PME de 50 personnes commence à 3 000€/an. OPNsense sur un mini-PC Protectli à 400€ fait 80% du même travail pour une fraction du coût. La question n'est plus 'est-ce assez bon ?' mais 'pour qui ça marche ?'

- PFSense CE (Community Edition) : gratuit, version payante PFSense+ pour support

- OPNsense : fork de PFSense (2015), licence BSD 2-Clause, mises à jour hebdomadaires

- Tous deux basés sur FreeBSD — stable, sécurisé, performant

- Support du même matériel : Protectli Vault, PC Engines APU, tout x86

Installation comparative

PFSense CE — Installation

Téléchargez l'ISO depuis netgate.com/downloads. L'installeur est textuel mais clair :

# Sur votre machine locale — créer une clé USB bootable

# Télécharger PFSense CE depuis https://www.pfsense.org/download/

# Linux (remplacez /dev/sdX par votre clé USB !)

sudo dd if=pfSense-CE-2.7.x-RELEASE-amd64.iso of=/dev/sdX bs=4M status=progress sync

# Post-installation depuis l'interface web (https://192.168.1.1)

# Identifiants par défaut : admin / pfsense

# ⚠️ CHANGER IMMÉDIATEMENT ces identifiantsOPNsense — Installation

# Télécharger depuis https://opnsense.org/download/

# Image DVD ou vga selon votre matériel

# Linux

sudo dd if=OPNsense-24.x-dvd-amd64.iso of=/dev/sdX bs=4M status=progress sync

# Post-installation depuis https://192.168.1.1

# Identifiants par défaut : root / opnsense

# ⚠️ Changer immédiatement — System → Settings → AdministrationComparaison fonctionnelle détaillée

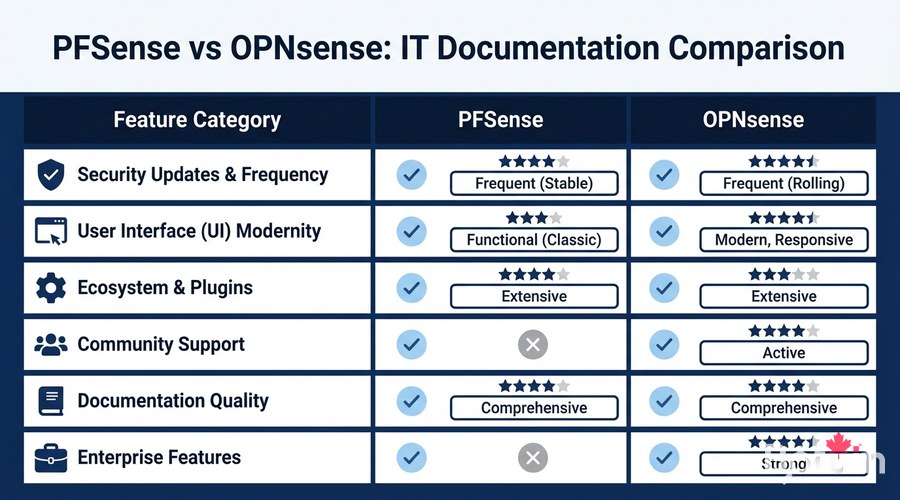

Après de nombreux déploiements, voici ce qui différencie vraiment les deux solutions :

Interface et expérience utilisateur

OPNsense a refait son interface de A à Z. PFSense garde son UI vieillissante mais fonctionnelle :

- OPNsense : design moderne Bootstrap 4, responsive, navigation logique, dark mode natif

- PFSense : interface fonctionnelle mais datée (remontant à 2004 pour certaines parties)

- OPNsense : meilleure organisation des menus (plus intuitif pour les nouveaux admins)

- PFSense : plus de documentation communautaire (ancienneté oblige)

- Les deux : accessible via HTTPS, certificat auto-signé par défaut (à remplacer)

Sécurité et mises à jour

C'est là qu'OPNsense prend clairement l'avantage :

# OPNsense — mises à jour hebdomadaires

# Interface : System → Firmware → Updates

# Ou via SSH :

opnsense-update -u # Met à jour les packages

opnsense-update # Met à jour le firmware complet

# PFSense — mises à jour moins fréquentes

# Système : System → Update → System Update

# Historiquement plus lent sur les patches de sécurité critiques- OPNsense : patches de sécurité hebdomadaires, cadence rapide (CVE patchées rapidement)

- PFSense CE : mises à jour moins fréquentes depuis le rachat par Netgate

- OPNsense : LibreSSL par défaut (vs OpenSSL dans PFSense) — posture sécurité plus stricte

- OPNsense : audit de code Faire Security (2019, 2022) — résultats publiés

- PFSense+ (payant) : meilleur support sécurité que la version CE gratuite

Configuration des règles firewall

La configuration de base est similaire. Voici comment créer une règle d'isolation IoT dans OPNsense :

# Via l'API REST OPNsense (curl)

# Créer une règle bloquant le VLAN IoT vers le LAN

curl -s -u admin:votre_mot_de_passe -H 'Content-Type: application/json' -X POST https://192.168.1.1/api/firewall/filter/addRule -d '{

"rule": {

"enabled": "1",

"action": "block",

"interface": "opt1",

"ipprotocol": "inet",

"protocol": "any",

"source_net": "opt1 net",

"destination_net": "lan",

"description": "Bloquer IoT vers LAN"

}

}' --insecure

Plugins et écosystème

Les plugins incontournables

Les deux plateformes supportent des plugins. OPNsense en a généralement plus de disponibles et mieux maintenus :

# OPNsense — installer un plugin via CLI

pkg install os-zerotier # ZeroTier VPN overlay

pkg install os-wireguard # WireGuard intégré

pkg install os-crowdsec # CrowdSec IDS

pkg install os-haproxy # Load balancer

pkg install os-acme # Certificats Let's Encrypt automatiques

# PFSense — gestionnaire de packages

# System → Package Manager → Available Packages

# pfBlockerNG (équivalent de GeolP blocking)

# Suricata / Snort (IDS/IPS)

# Netdata (monitoring)- OPNsense : plugin WireGuard officiel et intégré (PFSense l'a ajouté plus tard)

- OPNsense : intégration CrowdSec native via plugin

- PFSense : pfBlockerNG — excellent pour le blocage de publicités/malwares au niveau réseau

- OPNsense : Sensei (Sunny Valley Networks) — DPI avancé avec IA

- Les deux : Suricata et Snort disponibles pour l'IDS/IPS

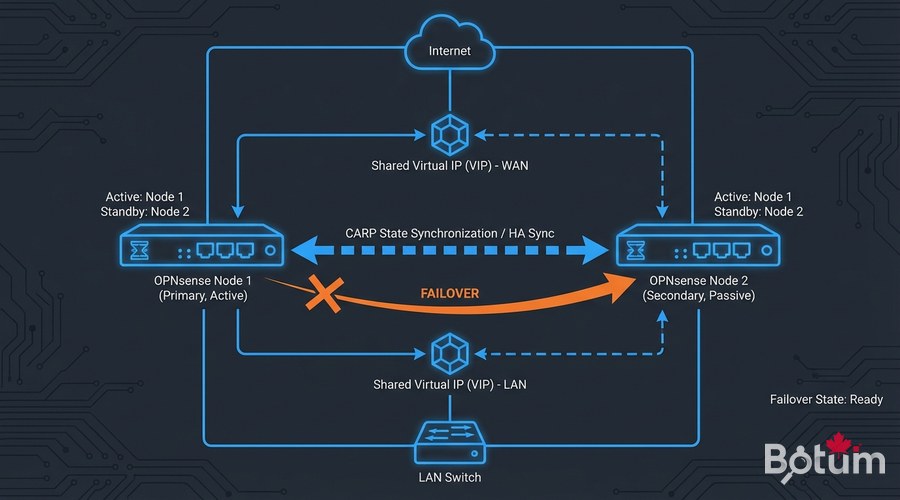

Haute disponibilité (HA)

Pour les environnements critiques, les deux supportent le HA actif/passif via CARP :

# Configuration CARP (Virtual IP partagée) dans OPNsense

# Interfaces → Virtual IPs → Add

# Type: CARP

# Interface: WAN ou LAN selon besoin

# Virtual IP: votre IP virtuelle partagée

# VHID: identifiant unique (1-255)

# Password: mot de passe de groupe CARP

# Advertising frequency: 1 (primaire), 2 (secondaire)

# Synchronisation d'état XMLRPC

# Interfaces → CARP Settings

# Synchronize Config to IP: IP du nœud secondaire

Mon verdict après terrain

Après avoir déployé les deux en production, voici ma recommandation honnête :

- Choisissez OPNsense si : vous démarrez un nouveau projet, vous valorisez la sécurité et les mises à jour fréquentes, vous aimez une interface moderne

- Choisissez PFSense si : vous avez déjà une infra PFSense en production, vous utilisez intensivement pfBlockerNG, ou votre équipe connaît PFSense

- PFSense+ (payant) si : vous avez besoin d'un support commercial Netgate

- Pour les PME sans équipe réseau dédiée : OPNsense, plus intuitif

- Pour les migrations depuis des équipements Cisco/Juniper : les deux font le travail

💡 Tip : En cas de doute, déployez OPNsense dans une VM (Proxmox, VirtualBox) et testez 30 jours avant de migrer en production. La migration PFSense → OPNsense est documentée et relativement simple.

Prochaines étapes

- Configurer la segmentation VLAN sur votre nouveau firewall (guide dédié sur ce blog)

- Activer Suricata ou CrowdSec pour la détection d'intrusion

- Configurer le VPN WireGuard intégré pour l'accès distant

- Mettre en place les alertes email/Telegram pour les événements critiques

- Programmer des backups automatiques de la configuration

Téléchargez ce guide en PDF pour le consulter hors ligne.

⬇ Télécharger le guide (PDF)🚀 Aller plus loin avec BOTUM

Ce guide couvre les bases. En production, chaque environnement a ses spécificités. Les équipes BOTUM accompagnent les organisations dans le déploiement, la configuration avancée et la sécurisation de leur infrastructure. Si vous avez un projet, parlons-en.

Discuter de votre projet →