Gérer le WiFi et les APs avec OPNsense : SSIDs par VLAN et isolation réseau

Segmenter votre WiFi par VLAN avec OPNsense : SSIDs IoT, Work et Guest isolés, trunking 802.1Q, configuration UniFi/Omada, règles firewall.

Sur mon infra BOTUM, chaque SSID WiFi est isolé dans son propre VLAN depuis le jour 1. Un thermostat IoT compromis ne peut pas atteindre mon poste de travail. Un invité qui scanne votre réseau ne voit que son subnet. La segmentation WiFi par VLAN est l'extension logique de la stratégie Zero Trust au sans-fil.

Ce billet fait partie de la série Stack OPNsense Enterprise. Voir Billet 1 : Installer OPNsense dans Proxmox et Billet 2 : VLANs & Zero Trust avant de commencer. Pour le VPN et failover LTE, voir Billet 3 : WireGuard VPN.

Pourquoi segmenter le WiFi par VLAN ?

La réponse courte : parce que votre smart TV n'a pas besoin d'accéder à votre NAS. Votre caméra de sécurité n'a pas besoin de voir votre laptop. Et votre invité du vendredi soir n'a certainement pas besoin d'accéder à votre réseau domestique.

La segmentation WiFi par VLAN apporte plusieurs bénéfices concrets sur mon infra BOTUM :

- Sécurité : un appareil IoT compromis reste confiné à son VLAN. Breach containment.

- Performance : le trafic IoT (cameras, thermostats) n'impacte pas le WiFi Work.

- Conformité : Guest et IoT sans accès aux ressources internes — logs séparés.

- Visibilité : logs OPNsense distincts par SSID/VLAN — debug et audit facilités.

- Flexibilité : politiques QoS différentes par type de trafic.

Prérequis

- OPNsense opérationnel — voir Billet 1

- VLANs configurés dans OPNsense — voir Billet 2

- Switch manageable supportant 802.1Q (Cisco, Netgear, TP-Link, Ubiquiti)

- AP WiFi compatible multi-SSID et VLAN tagging (UniFi, TP-Link Omada)

- Accès admin au switch et à l'AP

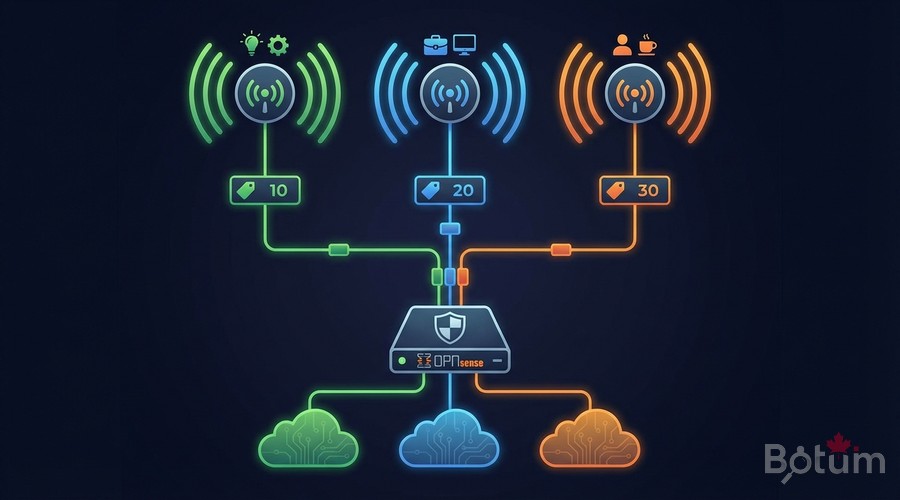

Schéma type :

OPNsense (routeur/firewall)

|

| Trunk (VLANs 10,20,30,99)

|

Switch Manageable

|

| Trunk (VLANs 10,30,99)

|

Access Point (UniFi/Omada)

+-- SSID "BOTUM-Work" -> VLAN 10

+-- SSID "BOTUM-IoT" -> VLAN 30

+-- SSID "BOTUM-Guest" -> VLAN 99Concepts : SSID par VLAN

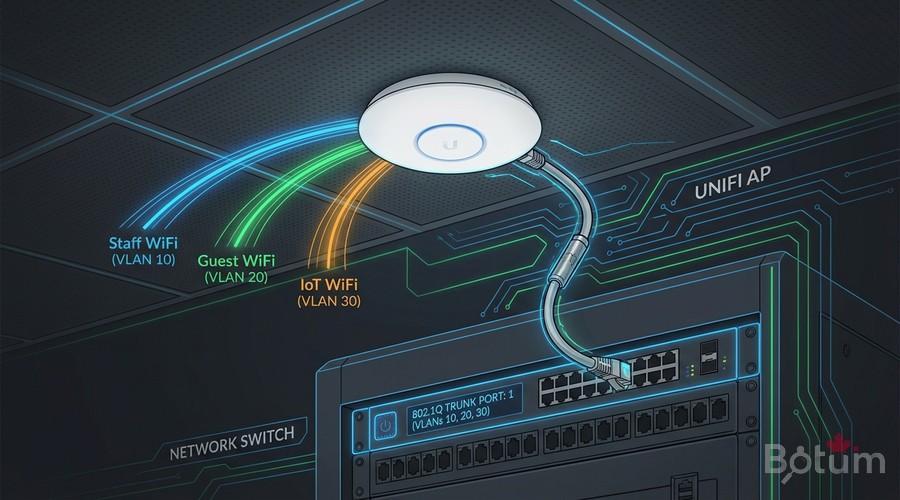

Le principe est simple : chaque SSID WiFi est "tagué" avec un VLAN ID. Le trafic de chaque SSID arrive sur OPNsense dans son VLAN propre, avec ses propres règles firewall. Pas de magie — juste du 802.1Q trunking entre le switch et l'AP.

Configuration du switch (trunk port vers AP)

Le port du switch connecté à l'AP doit être configuré en mode trunk pour transporter tous les VLANs WiFi.

# Cisco IOS :

interface GigabitEthernet0/8 ! Port vers AP

switchport mode trunk

switchport trunk allowed vlan 10,30,99

no shutdown

# TP-Link TL-SG108E (GUI) :

# VLAN -> 802.1Q -> Ajouter VLAN

# VLAN 10 : port AP = Tagged | VLAN 30 : port AP = Tagged

# VLAN 99 : port AP = TaggedConfiguration de l'AP

UniFi Controller

# Settings -> WiFi -> Create New WiFi

# SSID BOTUM-Work :

# Name: BOTUM-Work | Network: VLAN 10 | Security: WPA3

# SSID BOTUM-IoT :

# Name: BOTUM-IoT | Network: VLAN 30

# Client Device Isolation: ON

# SSID BOTUM-Guest :

# Name: BOTUM-Guest | Network: VLAN 99

# Guest Policy: ON | Client Isolation: ONTP-Link Omada Controller

# Settings -> Wireless Networks -> Add

# SSID IoT-WiFi : SSID=BOTUM-IoT | VLAN=30 | WPA2-PSK

# SSID Work-WiFi : SSID=BOTUM-Work | VLAN=10 | WPA3

# SSID Guest-WiFi : SSID=BOTUM-Guest | VLAN=99 | Guest Network ON

Configuration OPNsense : bridge WiFi vers VLANs

OPNsense reçoit les trames taguées sur le port trunk. Les sous-interfaces VLAN doivent déjà exister (Billet 2). Il suffit de vérifier que le DHCP est actif sur chaque VLAN et que les interfaces sont bien assignées.

# Vérifier les interfaces VLAN dans OPNsense :

# Interfaces -> Assignments

# vlan10 -> WORK (192.168.10.1/24)

# vlan30 -> IOT (192.168.30.1/24)

# vlan99 -> GUEST (192.168.99.1/24)

# Services -> DHCP Server

# WORK : 192.168.10.100-200

# IOT : 192.168.30.100-200

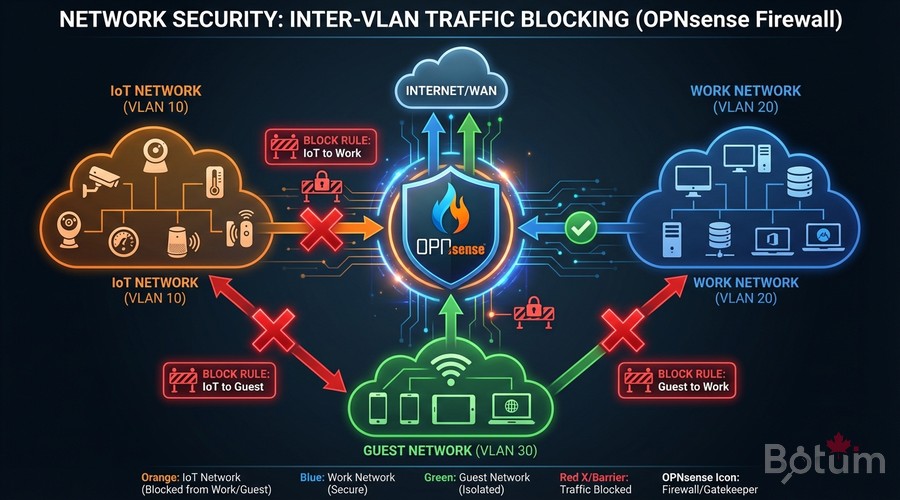

# GUEST: 192.168.99.100-200Règles firewall : isolation des SSIDs

Les règles firewall OPNsense contrôlent ce que chaque VLAN WiFi peut atteindre. Principe : blocage inter-VLAN par défaut, internet autorisé pour tous. L'ordre des règles est critique.

# Firewall -> Rules -> IOT (VLAN 30)

# Règle 1 : BLOQUER accès au LAN Work

# Action: Block | Source: IOT net | Dest: 192.168.10.0/24

# Règle 2 : BLOQUER accès Management

# Action: Block | Source: IOT net | Dest: 192.168.1.0/24

# Règle 3 : AUTORISER Internet

# Action: Pass | Source: IOT net | Dest: !RFC1918

# Même pattern pour GUEST (VLAN 99)

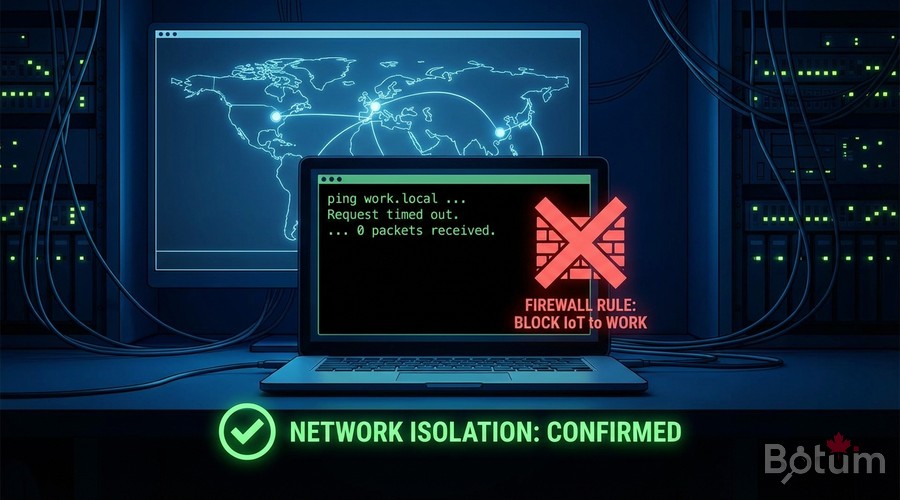

Test : IoT ne peut pas accéder au réseau Work

Connecter un device au SSID BOTUM-IoT et valider l'isolation complète :

# Depuis un device sur BOTUM-IoT (VLAN 30) :

# 1. Vérifier l'IP reçue (doit être 192.168.30.x)

ip addr show

# 2. Ping vers la passerelle IoT (doit répondre)

ping 192.168.30.1 # -> OK

# 3. Ping vers un host Work (doit être BLOQUÉ)

ping 192.168.10.100

# Expected: 100% packet loss

# 4. Internet (doit fonctionner)

curl -s ifconfig.me

# 5. Logs firewall OPNsense :

# Firewall -> Log Files -> Live View

# Filtrer : interface=IOT, dest=192.168.10.0/24

# Les tentatives apparaissent comme BLOCKED

Prochaines étapes

Votre infrastructure WiFi est maintenant segmentée et sécurisée par VLAN. La suite de la série Stack OPNsense Enterprise :

- Billet 5 : CrowdSec + fail2ban — IDS/IPS collaboratif sur OPNsense

- Billet 6 : Monitoring & alertes — Uptime Kuma, Grafana, Prometheus

Téléchargez ce guide en PDF pour le consulter hors ligne.

⬇ Télécharger le guide (PDF)🚀 Aller plus loin avec BOTUM

Ce guide couvre les bases. En production, chaque environnement a ses spécificités. Les équipes BOTUM accompagnent les organisations dans le déploiement, la configuration avancée et la sécurisation de leur infrastructure. Si vous avez un projet, parlons-en.

Discuter de votre projet →