Installer OPNsense dans Proxmox : guide complet pas à pas

VM OPNsense sur Proxmox de A à Z : télécharger l'ISO, créer la VM avec VirtIO, installer OPNsense, configurer WAN/LAN, DHCP et interface web — et vérifier que le NAT et le DNS fonctionnent. Guide 2026.

Sur mon infra BOTUM, tout le filtrage réseau passe par une VM OPNsense sur Proxmox. Ce guide couvre l'installation complète : ISO, VM, installation OPNsense, WAN/LAN, DHCP, interface web.

Cet article fait partie de la série Stack OPNsense Enterprise — commencez ici si vous démarrez de zéro.

Pourquoi OPNsense plutôt que pfSense en 2026 ?

- Interface moderne Bootstrap/Vue.js — pfSense reste sur une UI PHP vieillissante.

- WireGuard natif dans le kernel depuis OPNsense 21.7 — zéro plugin tiers.

- Mises à jour hebdomadaires — OPNsense ship chaque semaine.

- Plugin CrowdSec officiel dans Firmware > Plugins.

- Licence BSD 2-Clause complète — pas de version Community dégradée.

- API REST complète pour l'automatisation CI/CD.

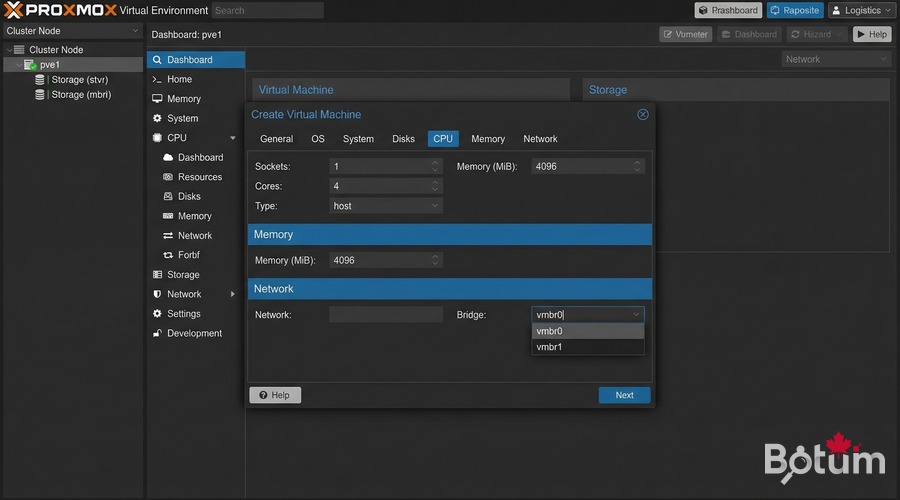

Prérequis Proxmox : ressources et bridges réseau

Ressources VM

- CPU : 2 vCPUs min, 4 recommandés (CrowdSec + IDS)

- RAM : 4 Go min, 8 Go idéal

- Stockage : 32 Go SSD sur local-lvm

- NICs : 2 minimum (WAN + LAN), 3 idéal (+ DMZ)

- Proxmox : 8.x (kernel 6.x)

Bridges réseau

# vmbr0 = WAN | vmbr1 = LAN (VLAN aware) | vmbr2 = DMZ

# System > Network > Create > Linux BridgeTélécharger l'ISO OPNsense

cd /var/lib/vz/template/iso/

wget https://mirror.ams1.nl.leaseweb.net/opnsense/releases/24.7/OPNsense-24.7-dvd-amd64.iso.bz2

bzip2 -d OPNsense-24.7-dvd-amd64.iso.bz2

sha256sum OPNsense-24.7-dvd-amd64.isoCréer la VM OPNsense dans Proxmox

qm create 100 --name opnsense-fw --memory 4096 --cores 2 --cpu host --net0 virtio,bridge=vmbr0 --net1 virtio,bridge=vmbr1 --net2 virtio,bridge=vmbr2 --ide2 local:iso/OPNsense-24.7-dvd-amd64.iso,media=cdrom --scsi0 local-lvm:32 --scsihw virtio-scsi-pci --boot order=ide2 --ostype other

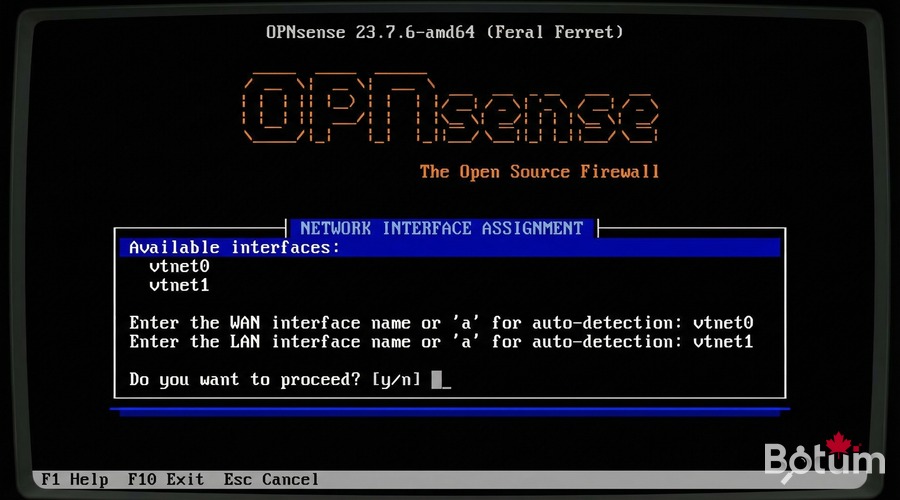

qm start 100Installer OPNsense pas à pas

# Login console : installer / opnsense

# 1. Keymap → French ou US

# 2. Install (UFS)

# 3. Disque : vtbd0 (32 Go VirtIO)

# 4. Entire Disk → OK

# 5. Swap 2 Go → Reboot

# Retirer l'ISO avant reboot :

qm set 100 --ide2 none,media=cdromConfiguration initiale : WAN/LAN et DHCP

# Console post-boot — Assign Interfaces

# VLANs maintenant ? → N

# WAN : vtnet0 LAN : vtnet1

# Option 2 (Set IPs) :

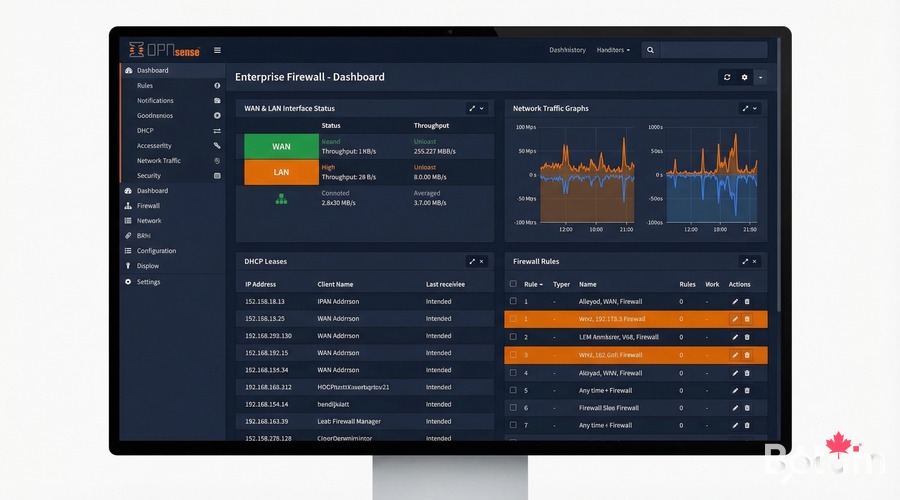

# LAN : 192.168.1.1/24 | DHCP : 100-200Accéder à l'interface web admin

http://192.168.1.1 — root / opnsense (changer immédiatement !)

Setup Wizard : Hostname, DNS (1.1.1.1), NTP, WAN type, password root.

Vérifications de base : ping, DNS, NAT

# Depuis un client LAN

ping 192.168.1.1 # Gateway OK

ping 1.1.1.1 # NAT OK

curl -s ifconfig.me # IP publique

nslookup google.com # DNS OKProchaines étapes

- Billet 2 : VLANs IoT/Work/Guest/DMZ + Zero Trust inter-VLAN

- Billet 3 : WireGuard VPN site-à-site + remote workers

- Billet 4 : WiFi par VLAN — APs, SSIDs segmentés

- Billet 5 : CrowdSec + fail2ban — IDS/IPS collaboratif

- Billet 6 : SD-WAN avec failover LTE automatique

Téléchargez ce guide en PDF pour le consulter hors ligne.

⬇ Télécharger le guide (PDF)🚀 Aller plus loin avec BOTUM

Ce guide couvre les bases. En production, chaque environnement a ses spécificités. Les équipes BOTUM accompagnent les organisations dans le déploiement, la configuration avancée et la sécurisation de leur infrastructure. Si vous avez un projet, parlons-en.

Discuter de votre projet →