Cloud Hybride : l'architecture équilibrée pour PME canadienne

VPN, Azure Arc, PIPEDA, -35% de coûts — architecture hybride terrain pour PME 150 employés. Guide complet avec cas concret BOTUM.

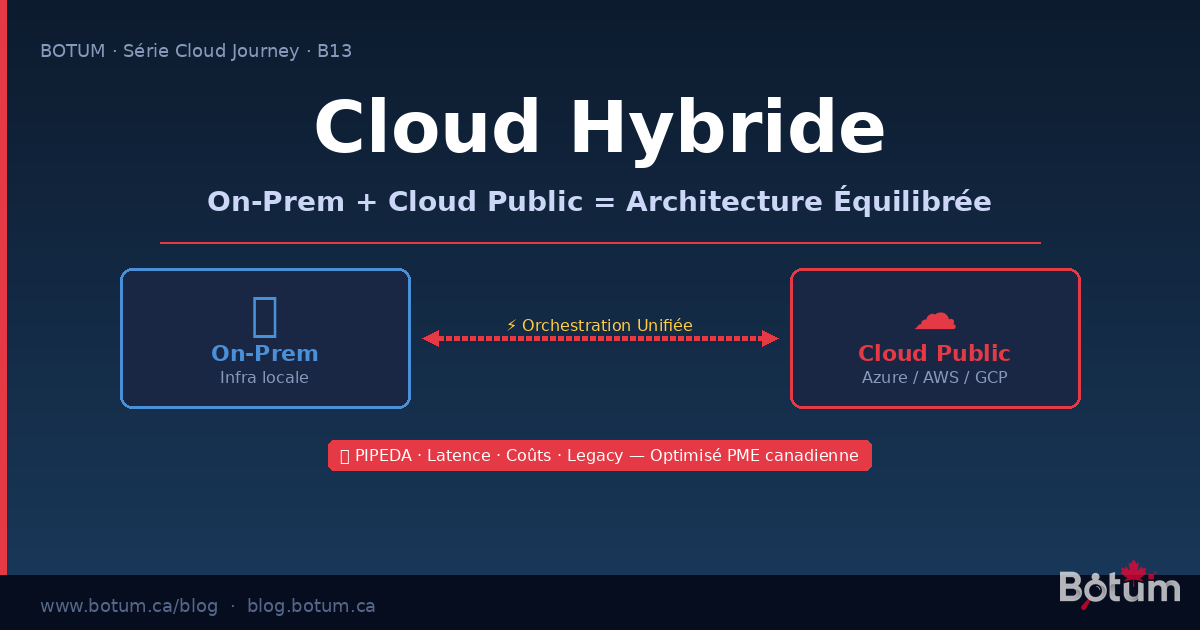

Le terme "cloud hybride" est partout. Mais derrière le buzzword, il y a une réalité technique précise : des workloads qui tournent à la fois sur votre infrastructure on-premises et sur un cloud public, orchestrés ensemble via une couche de gestion unifiée. Pas deux mondes séparés — un seul système cohérent.

C'est cette définition qui compte pour un SysAdmin ou un DevOps. Pas le slide marketing.

Pourquoi les PME canadiennes choisissent le modèle hybride

La migration tout-cloud n'est pas la bonne réponse pour tout le monde. Voici les 4 raisons concrètes que nos clients évoquent le plus souvent :

1. LPRPDE et Loi 25 (Québec) — La Loi sur la protection des renseignements personnels et les documents électroniques impose des contraintes sur où vos données de clients canadiens peuvent résider. Garder certaines données on-prem ou dans des régions certifiées (Azure Canada Central, AWS ca-central-1) n'est pas de la paranoïa — c'est de la conformité.

2. Latence des applications critiques — Votre ERP legacy, votre base de données de production à 2ms de latence, votre système de manufacture en temps réel : ces workloads n'ont rien à gagner dans le cloud. La latence réseau cloud ajoute 5-20ms. Sur une transaction SQL, ça se sent.

3. Coûts réels vs coûts estimés — Le tout-cloud surprend les CFO. L'egress (trafic sortant) coûte. Le stockage objet à haute fréquence coûte. Garder les données froides on-prem et utiliser le cloud pour le compute variable : c'est là que les économies deviennent réelles.

4. Applications legacy non migrables — SQL Server 2008, des apps AS/400, des logiciels de CAO qui ne tournent que sur Windows bare-metal... La réalité des PME industrielles canadiennes, c'est ça. Le cloud hybride permet de les maintenir sans bloquer le reste de l'organisation.

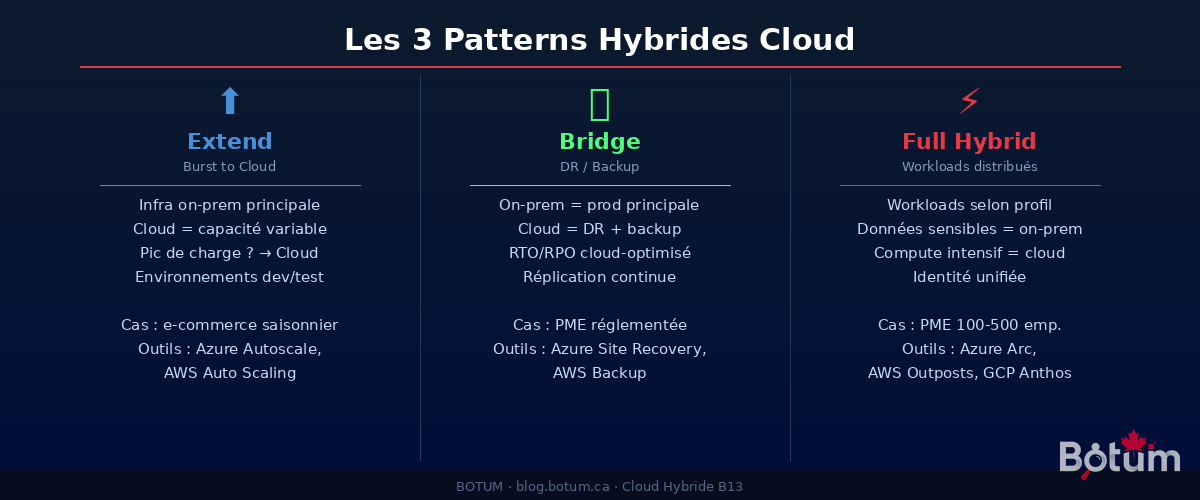

Les 3 patterns hybrides : lequel correspond à votre PME ?

Pattern 1 — Extend (Burst to Cloud)

Votre infra on-prem gère la charge de base. Le cloud absorbe les pics. Typique pour l'e-commerce saisonnier (Black Friday), le traitement batch nocturne, les environnements de dev/test. Vous payez le cloud seulement quand vous en avez besoin.

Pattern 2 — Bridge (DR/Backup)

On-prem reste le primaire. Le cloud est votre plan B : disaster recovery, backup géo-redondant, réplication continue. RTO de 4h qui passe à 45 minutes. Coût mensuel : 300-800 $ pour une PME 100 serveurs via Azure Site Recovery ou AWS Backup.

Pattern 3 — Full Hybrid (Workloads distribués)

Chaque workload est placé selon son profil. Données PII et apps réglementées → on-prem. Compute ML intensif → cloud. Collaboration et messagerie → SaaS. C'est le modèle le plus sophistiqué et le plus rentable à maturité. C'est aussi celui qui nécessite une vraie couche d'orchestration.

Stack technique recommandée : Azure Arc, AWS Outposts, GCP Anthos

Voici le comparatif honnête des 3 grandes options de gestion hybride :

| Plateforme | Modèle | Forces | Idéal pour | Coût |

|---|---|---|---|---|

| Azure Arc | Agent léger sur vos serveurs | Intégration Azure Policy, Defender, Monitor. Support Linux/Windows/K8s | Stack Microsoft existante | 0 $ pour la gestion de base + coût des services Azure attachés |

| AWS Outposts | Rack physique AWS dans votre DC | Latence ultra-faible, services AWS natifs on-prem | Besoin d'AWS API on-prem | 10 000-30 000 $/mois (rack dédié) |

| GCP Anthos | Kubernetes géré multi-cloud | GKE partout, Istio intégré, multi-cloud natif | Kubernetes-first, multi-cloud | 0,10 $/vCPU-heure + infra |

Notre recommandation pour les PME canadiennes : Azure Arc est le point d'entrée le plus accessible. Si vous avez déjà M365, Azure AD et des serveurs Windows, Arc vous donne une vue unifiée sans investissement hardware. AWS Outposts est pertinent seulement si vous êtes massivement AWS et que vous avez des contraintes de latence sub-milliseconde on-prem. GCP Anthos brille si votre organisation est Kubernetes-native.

Réseau hybride : VPN site-à-site, ExpressRoute, Direct Connect — quand utiliser quoi

VPN site-à-site (IPSec/IKEv2)

- Coût : 30-150 $/mois selon le volume

- Bande passante : 1-10 Gbps max selon équipement

- Latence ajoutée : 10-30ms (chiffrement overhead)

- À utiliser quand : trafic <500 Mbps, tolérance latence modérée, budget serré

Azure ExpressRoute / AWS Direct Connect

- Coût : 500-3000 $/mois (circuit dédié + provider)

- Bande passante : 1-100 Gbps garantis

- Latence : 2-10ms (fibre dédiée, pas d'internet public)

- À utiliser quand : trafic >1 Gbps, applications critiques latence-sensibles, bases de données répliquées en continu

Notre règle pratique : VPN pour démarrer et pour les workloads DR/backup. ExpressRoute/Direct Connect quand votre facture de bande passante dépasse 200 $/mois ou que vos applications réclament <5ms. Le point de croisement arrive généralement autour de 500 Mbps de trafic moyen quotidien.

Sécurité hybride : identité unifiée et zero trust

Le périmètre réseau traditionnel n'existe plus dans un modèle hybride. Votre posture de sécurité doit reposer sur 3 piliers :

1. Identité unifiée

Azure AD/Entra ID (si stack Microsoft) ou Okta (multi-cloud) comme Identity Provider central. SSO pour toutes les apps, on-prem et cloud. MFA obligatoire, Conditional Access basé sur le risque. L'utilisateur s'authentifie une fois — l'accès s'adapte selon le contexte (device, localisation, comportement).

2. Segmentation réseau

Ne pas étendre votre flat network on-prem dans le cloud. Micro-segmentation : chaque workload dans son propre sous-réseau, NSG/Security Groups stricts. Le trafic est-ouest (entre workloads) doit aussi être inspecté. Azure Firewall ou AWS Network Firewall en centralhub.

3. Zero Trust appliqué

Jamais confiance implicite, toujours vérification. Concrètement : Just-In-Time access pour les admins (Azure PIM), secrets dans Key Vault (jamais en clair dans les configs), logs centralisés dans SIEM (Sentinel ou Security Lake). Pour une PME, le minimum viable zero trust, c'est : MFA + Conditional Access + audit des accès privilégiés.

Erreurs communes à éviter

❌ Tout migrer d'un coup — "On passe tout au cloud hybride en 3 mois" se termine invariablement en dépassement de budget et en panique réseau. Approche recommandée : pilot de 2-3 workloads non-critiques, mesurer, ajuster, puis scaler.

❌ Ignorer la latence des données — Une base de données on-prem consultée par une app dans le cloud : chaque requête traverse le VPN. Résultat : une app de 50ms devient 80ms. Sur des apps à fort volume transactionnel, ça tue l'expérience utilisateur. Règle : les apps et leurs données dans le même domaine (cloud ensemble, ou on-prem ensemble).

❌ Sous-estimer le réseau — Le réseau est la colonne vertébrale du modèle hybride. Un VPN mal dimensionné, un firewall saturé, une politique de QoS absente : tout s'effondre. Budget réseau minimum recommandé : 15-20% du budget cloud total.

❌ Oublier la gouvernance des coûts — Dans un modèle hybride, les coûts viennent de partout : cloud, connectivity, licences Arc/Anthos, formation. Mettre en place Azure Cost Management ou AWS Cost Explorer dès le jour 1. Alertes de dépassement à 80% du budget.

Cas concret BOTUM : PME 150 employés, -35% de coûts

Client industriel, 150 employés, Montréal. Infrastructure initiale : 40 VMs sur-provisionnées dans Azure (migration précipitée pendant COVID). Facture mensuelle : 18 000 $/mois.

Stack hybride déployée avec BOTUM :

- Rapatriement on-prem : 12 VMs (ERP, bases SQL de production, système MES) → Proxmox local

- Azure Arc sur les serveurs Proxmox : gestion unifiée, Azure Policy, Defender for Servers

- VPN site-à-site Azure : Fortinet on-prem + Azure VPN Gateway (Active-Active)

- Maintenu dans Azure : Azure AD, M365, Azure Kubernetes Service pour les apps web, stockage objet froid

- DR cloud : Azure Site Recovery pour les VMs critiques on-prem (RTO 45 min)

Résultats après 6 mois :

- Facture Azure : 11 700 $/mois (−35%)

- Latence ERP : 55ms → 3ms (base de données locale)

- Conformité LPRPDE : données clients canadiennes on-prem uniquement

- RTO disaster recovery : 4h → 45min

La clé : ne pas partir avec des convictions idéologiques ("tout cloud" ou "tout on-prem"), mais faire l'analyse coût/performance workload par workload.

🚀 Aller plus loin avec BOTUM

Architecture cloud hybride, migration, sécurité — les équipes BOTUM accompagnent les PME canadiennes.

Discuter de votre projet →Téléchargez ce guide sur le cloud hybride en PDF.

⬇ Télécharger le guide (PDF)